¿Qué es el Protocolo de puerta de enlace fronteriza? ¿Su ISP usa BGP?

Border Gateway Protocol o BGP , para abreviar, ayuda a rastrear la ruta de los paquetes de datos para que los paquetes se puedan entregar utilizando la menor cantidad de nodos posible. Los nodos aquí se refieren a redes autónomas que se unen para crear una gran Internet .

¿Qué es el protocolo de puerta de enlace fronteriza?

Cuando estaba en la escuela, nuestra clase visitó una oficina de correos para ver cómo funciona. El jefe de correos nos dijo que clasifican el correo por destinos y los ponen en las bolsas correspondientes. A veces, una ruta directa no es posible, por lo que parte del correo se reenvía a una oficina de correos cercana al destino y esa oficina de correos hace posible la entrega del correo al enviarlo según la dirección.

Border Gateway Protocol representa una oficina de correos. Se puede decir que es la oficina de correos de Internet . Los paquetes de datos que generamos mientras trabajamos en Internet , tienen que ser enrutados a través de diferentes redes autónomas para que puedan llegar a la dirección IP de destino. Una Internet es en realidad un montón de redes que parecen una gran red. Internet es, pues, una red de redes autónomas. Estas redes autónomas son proporcionadas por ISP(ISPs) , gobiernos y organizaciones tecnológicas, etc.

¿ BGP es seguro? ¿Cómo se puede secuestrar BGP ?

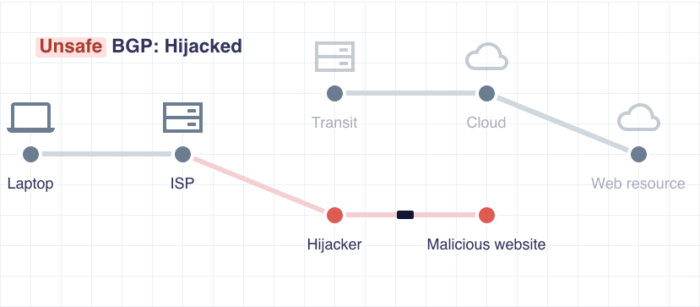

Estas redes autónomas son configuradas por diferentes entidades y deciden qué nodos de Internet utilizar para que los paquetes de datos lleguen a su destino sin perderse. Pero sucede que hay nodos maliciosos en la ruta que secuestran la ruta de datos envenenando uno o más nodos reales en Internet .

Lo que sucede es que cuando un paquete de datos se va a mover de A a B a C a D, donde D es el destino, el paquete de datos se envía a A. Este nodo contacta al siguiente nodo, B, para que pueda ser reenviado. al destino Si algún secuestrador crea un nodo B falso y envenena el B real, el paquete de datos se moverá de A al nodo B falso. Este nodo malicioso ahora redirigirá los paquetes de datos a algún sitio web malicioso de apariencia similar.

En otras palabras, el Protocolo de puerta de enlace fronteriza(Border Gateway Protocol) no es más seguro cuando se usa solo. Hay un método según Cloudflare que hace que sea más seguro usar Internet sin ser presa de los secuestradores.

Infraestructura de clave pública de recursos(Resource Public Key Infrastructure) ( RPKI )

La infraestructura de clave pública de recursos(Resource Public Key Infrastructure) o RPKI es un servicio que protege los paquetes de datos para que no sean secuestrados en las redes BGP . Esta técnica emplea criptografía al consultar la ruta a seguir para los paquetes de datos. Por lo tanto, el uso de RPKI sobre el Protocolo de puerta de enlace fronteriza(Border Gateway Protocol) ( BGP ) ayuda a proteger los datos y evita el secuestro de los nodos que se utilizan en una ruta de Internet .

Para ver si su proveedor de servicios de Internet(Internet Service Provider) está utilizando el Protocolo de puerta de enlace fronteriza(Border Gateway Protocol) correctamente, visite IsBGPsafeyet.com y haga clic en el botón Probar su ISP(Test your ISP) en la página.

Para resumir:

- BGP es un protocolo que crea una ruta para que los paquetes de datos lleguen a su destino

- BGP no es muy seguro si se implementa solo

- RPKI emplea criptografía, por lo que ayuda a evitar nodos maliciosos cuando se usa en combinación con el Protocolo de seguridad fronteriza(Border Security Protocol) ( BGP ).

Related posts

Cómo encontrar el Router IP address en Windows 10 - IP Address Lookup

Network icon dice que no internet access, pero estoy conectado

Cómo configurar un Internet connection en Windows 11/10

¿Qué es Network Address Translator (NAT)? ¿Qué hace? ¿Lo necesito?

Cómo comprobar Network Adapter Speed en Windows 10

Synology DiskStation Manager 7: Beta disponible, actualización gratuita que viene en 2021

Cómo instalar un wireless printer en su red Wi-Fi

Cómo compartir carpetas, archivos y bibliotecas con la red, en Windows

Proxy vs. VPN: ¿Cuándo usar un proxy server y cuándo usar un VPN?

SmartByte Network Service hace que Slow Internet speed en Windows 10

Review ASUS RT-AX68U: ¡Un clásico rediseñado para Wi-Fi 6!

Cómo hacer un punto de acceso Windows 11

¿Cómo puedo restablecer mi ASUS router a su configuración de fábrica? (4 maneras)

El Android Data Saver y cómo habilitarlo.

Los mejores enrutadores de Wi-Fi de regreso a la escuela de ASUS

ERR NETWORK ACCESS DENIED | ERR INTERNET DISCONNECTED

TP-Link Deco X60 review: ¡Hermosas miradas se encuentran con Wi-Fi 6!

Cómo configurar un servidor proxy en Chrome, Firefox, Edge y Opera

Improve Wireless Network Speed en Windows 10

Cómo habilitar IPv6 en su enrutador Wi-Fi 6 de TP-Link