¿Qué hacer si su cuenta de Google es pirateada?

Una de las peores cosas que te pueden pasar en línea es que hackeen tu cuenta de Google . Debido al hecho de que todos sus servicios de Google (Gmail , YouTube , Google Plus , Adsense y más) están conectados a la cuenta de Google , la piratería de una cuenta significa la piratería de todos los servicios. El pirata informático no solo puede leer sus correos electrónicos, sino que también puede enviar correos electrónicos desde su cuenta de Gmail , arriesgando su reputación y dañando su dignidad. O peor aún, puede tratarse de un caso de robo de identidad(identity theft) . Entonces, ¿qué hacer si la cuenta de Google es pirateada?

Este artículo habla sobre los pasos a seguir cuando se piratea la cuenta de Google y cómo recuperarse de las pérdidas derivadas del episodio.

La cuenta de Google está pirateada

Es posible que no haya métodos integrales para saber si su cuenta de Google está pirateada. Es posible que reciba un correo de Google hablando de actividades sospechosas de una de sus cuentas vinculadas de Google . Es posible que vea notificaciones de correo no entregado a direcciones de correo electrónico que no conoce. Puede notar que el reenvío de correo electrónico está configurado a una dirección de correo electrónico que no reconoce. Hay muchas maneras en que un pirata informático puede usar su cuenta de Google una vez que ha sido pirateada. El más común de todos ellos es enviar mensajes en tu nombre. Si ve correos electrónicos desconocidos en la carpeta Enviados de su (Sent)Gmailcuenta, sepa que la cuenta está pirateada. En palabras simples, siga revisando la configuración de la cuenta cada pocas semanas. Si encuentra algo anormal, considere los pasos mencionados en este artículo.

Leer(Read) : ¿Me han hackeado? ¿Mi cuenta en línea fue Pwned?(Have I been Hacked? Was my online account Pwned?)

¿Puede acceder a su cuenta de Google?

En la mayoría de los casos, el pirateo deja las credenciales de la cuenta sin cambios para que no sospeche que la cuenta está comprometida. Sin embargo, en casos excepcionales, el pirata informático puede cambiar sus credenciales de inicio de sesión de Google y también eliminar el teléfono y la dirección de correo electrónico alternativa asociada con la cuenta. En tal caso, se vuelve muy difícil recuperar el control de esa cuenta de Google , ya que (Google)Google le preguntará la fecha exacta en que creó esa cuenta. Esta información es difícil de recordar a menos que el correo electrónico que le notifica la creación de la cuenta haya sido respaldado en alguna otra dirección de correo electrónico a la que tenga acceso.

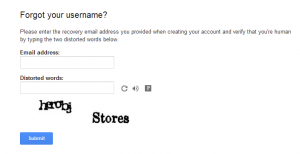

En el caso simple de que el hacker cambie la contraseña, puede notificar a Google de la cuenta pirateada(notify Google of the hacked account) . Se le pedirá la identificación de correo electrónico alternativa que proporcionó a Google y, si coincide con sus registros, le enviarán la nueva contraseña a esa identificación.

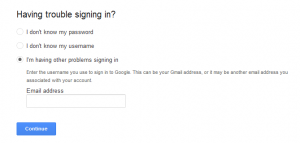

En el caso de que el pirata informático elimine la identificación de correo electrónico alternativa asociada con la cuenta, es casi imposible recuperar el control de la cuenta. Si probó el enlace anterior y aún no recibió la nueva contraseña (después de intentarlo dos o tres veces), puede estar seguro de que el hacker eliminó la ID de correo electrónico alternativa. En este caso, visite el Centro de ayuda de Google(Google Help Center) y dígales que tiene otros problemas para acceder a su cuenta (vea la figura a continuación).

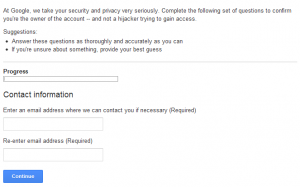

Las próximas pantallas le harán algunas preguntas más y luego intentarán proporcionarle las credenciales de inicio de sesión.

Si la información de su teléfono todavía está en Google , es posible que tenga suerte. Sin embargo, no creo que un pirata informático que elimine una identificación de correo electrónico alternativa deje la información del teléfono.

Su último recurso es visitar la página de recuperación de contraseña de Google(password recovery page of Google) e iniciar un asistente que lo guiará a través de diferentes preguntas para ayudarlo a recuperar las credenciales de su cuenta.

Se le preguntará si tiene problemas para iniciar sesión. Marque la opción correcta y continúe.

Ingrese la información requerida.

Tenga en cuenta que es posible que no sea posible recuperar la cuenta cuando el hackeo eliminó su ID de correo electrónico alternativo y la información del teléfono de su cuenta de Google y no recuerda el código alfanumérico que se le envió cuando creó la cuenta de Google en cuestión. En tal caso, la única opción que queda es informar sobre la cuenta pirateada a todas las personas importantes para usted para que no sean víctimas de los intentos de phishing de los piratas informáticos. De esa manera, también sabrá si el hacker está usando su identidad para algo peligroso. Es posible que desee presentar un informe con la policía local en caso de robo de identidad solo para estar seguro.

Leer(Read) : ¿Qué hacer si la cuenta de Microsoft es pirateada?(Microsoft Account is hacked?)

Si puede acceder a su cuenta de Google

Si el pirata informático no ha cambiado sus credenciales de inicio de sesión, o si pudo recuperar el control de su cuenta utilizando su ID de correo electrónico o teléfono alternativo, debe verificar si hay daños en su cuenta.

- Cambie la contraseña(Change the password) a algo que sea nuevo y que ya no se haya usado

- Si utiliza la misma contraseña con otras cuentas,(If using the same password with other accounts, ) cámbielas lo antes posible para que el hacker no pueda controlarlas. Por ejemplo, si su cuenta de Google(Google) pirateada tenía la misma contraseña que usa en LinkedIn , también debe cambiar la contraseña de LinkedIn .

- Verifique la carpeta Elementos enviados(Check the Sent Items folder) para ver si el hacker contactó a alguien. Si lo hizo, comuníquese con esas personas y dígales que su cuenta de Google fue pirateada y que el hacker envió ese mensaje.

- Verifique la configuración de la cuenta de Google(Check the Google account settings) para ver los cambios. La mayoría de las veces, los piratas informáticos agregan el reenvío de correos electrónicos de Gmail a otra cuenta. También pueden configurar otras cuentas para usar su cuenta de Gmail para enviar correos electrónicos. Debe invertir la configuración. Las áreas importantes a verificar son 1) Cuentas e Importaciones y 2) Reenvío y POP .

- Consulte el área CHAT(Check the CHAT) para averiguar si el hacker usó la función para chatear con alguien bajo su identidad. Si lo hizo, debe notificar a la persona con la que se comunicó mediante el chat.

Lee(Read) : ¿Qué hacer cuando te hackean la cuenta de Twitter(Twitter account is hacked) ?

Escanee su computadora en busca de malware

Una de las posibles causas de una cuenta bloqueada o comprometida es la presencia de malware en su computadora. Use Microsoft Security Essentials o algún otro antimalware confiable para escanear su computadora y eliminar cualquier posibilidad de malware. También puede utilizar la versión de prueba de McAfee o Norton .

Leer(Read) : Qué hacer cuando se piratea una cuenta de Facebook(Facebook Account Is Hacked) .

Activa la verificación en dos pasos

La verificación en dos pasos(2-Step Verification) agrega una capa adicional de seguridad a su cuenta de Google(Google Account) , lo que reduce drásticamente las posibilidades de que le roben la información personal de su cuenta.

CONSEJO(TIP) : ¿Bloqueado de la cuenta de Google(Google Account) ? Siga(Follow) estos pasos de recuperación de la cuenta de Google.(Google Account recovery steps.)

Lo anterior explica qué hacer si la cuenta de Google es pirateada y cómo recuperarla y protegerla.(The above explains what to do if the Google account is hacked and how to recover and secure it.)

Related posts

¿Bloqueado de Google Account? Siga estos pasos de recuperación

Google Inactive Account Manager: Plan de Google Account después de la muerte

Desactive Sign en Google or Move a Google Account nag en Chrome

¿Cómo encontrar la fecha de la Google Account creation?

Cómo crear un Google Account en 4 sencillos pasos

Cómo agregar Google Workspace (G Suite) Email Account a Outlook

Cómo crear un Drop Cap en Google Docs en pocos minutos

10 mejores temas para Google Chrome Browser

Cómo hacer cumplir Google SafeSearch en Microsoft Edge en Windows 10

Cómo configurar una cuenta de Google en Android

Cómo guardar archivos de LibreOffice directamente a Google Drive

¿Quiere cerrar sesión automáticamente en Gmail o cuenta de Google?

Cómo personalizar e integrar en cualquier página web Google Calendar

Cómo contactar con Google AdSense por Email

Cómo hacer que Google Slides loop sin publicación

Cómo eliminar la cuenta de Google de Chrome

Cómo vincular GitHub or Google account con Microsoft Account

Android Fragmentation Definition, Problem, Issue, Chart

Los mejores complementos Google Sheets para mejorar la productividad

Google vs Bing - Encontrar el derecho search engine para usted