Cómo cifrar el disco duro de Windows 10 con Bitlocker

Cuando las grandes empresas de telecomunicaciones, los servicios públicos e incluso el gobierno se ven afectados por filtraciones de datos(data breaches) , ¿qué posibilidades tiene usted? Una oportunidad sorprendentemente buena si toma algunas medidas clave. Una de esas medidas es encriptar tu disco duro o SSD(encrypting your hard drive or SSD) .

Windows 10 tiene una forma de cifrar su unidad integrada con la tecnología BitLocker de Microsoft. (BitLocker)Es fácil de implementar, fácil de usar y no requiere ninguna habilidad o hardware especial. Sin embargo, debe tener versiones de Windows Pro , Enterprise o Education de Windows 10 . Si tienes Windows 10 Home , el cifrado VeraCrypt(VeraCrypt encryption) es una excelente opción. Incluso puede preferirlo a BitLocker .

¿Qué es BitLocker?(What Is BitLocker?)

El cifrado es el proceso de cambiar la información en algo sin sentido a menos que tenga la clave. BitLocker cifra la información en los discos duros para que solo se pueda leer una vez que se ingresa la clave. La clave puede ser administrada por un chip de módulo de plataforma segura (TPM)(Trusted Platform Module (TPM)) en la computadora, una unidad USB que almacena la clave o incluso solo una contraseña. Si prueba BitLocker y no le gusta, es fácil desactivar BitLocker(turn BitLocker off) .

¿Por qué debo cifrar mi disco duro de Windows?(Why Should I Encrypt My Windows Hard Drive?)

Supongamos que utiliza las mejores prácticas de contraseña(password best practices) . Su contraseña es compleja, difícil de adivinar y no la escribe ni la comparte con nadie. Si alguien quiere obtener datos de su disco y no tiene su contraseña de Windows , podría quitar el disco duro, conectarlo a otra computadora y usar un Live CD de Linux para recuperar archivos(Linux live CD to recover files) .

Si está usando BitLocker , no pueden hacer eso. BitLocker tiene que poder obtener la clave de alguna parte. Idealmente(Ideally) , ese sería el Módulo de plataforma segura(Trusted Platform Module) ( TPM ). También podría ser una frase de contraseña o una unidad USB dedicada como clave de BitLocker .

“Pero nadie me va a robar el disco”, respondes. ¿Alguna vez has tirado una computadora? Tus discos duros también lo acompañaron, ¿no? A menos que se deshaga de forma segura de un disco duro(safely dispose of a hard drive) , alguien puede obtener los datos. Esto sucede todos los días, y es fácil. Incluso tenemos un artículo sobre cómo acceder a archivos en unidades antiguas(how to access files on old drives) .

Si usó BitLocker y extrajo la unidad de disco de la computadora y luego se deshizo de la computadora y la unidad por separado, simplemente hizo que el trabajo del ladrón de datos casual fuera exponencialmente más difícil. Requeriría un especialista en recuperación de datos incluso para tener una posibilidad remota de obtener sus datos. ¿ Convencido(Convinced) todavía?

Cómo verificar si una computadora tiene un TPM(How to Check if a Computer Has a TPM)

La situación ideal de BitLocker es en un dispositivo con un TPM . ¿Tu dispositivo tiene un TPM ? Es fácil de comprobar.

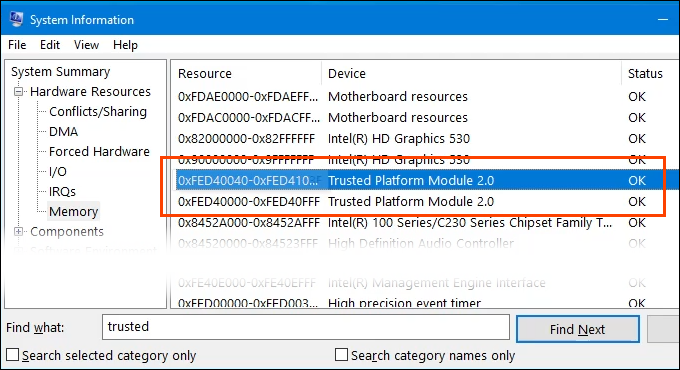

- Seleccione el menú Inicio(Start ) y escriba sistema(system) . El primer resultado debería ser Información del sistema(System Information) . Seleccione eso.

- Cuando se abra la ventana Información del sistema , ingrese (System Information)confiable(trusted ) en el cuadro Buscar:(Find what:) en la parte inferior, luego seleccione Buscar(Find ) o presione Entrar(Enter) .

- Si el dispositivo tiene un TPM , se mostrará en los resultados. En este ejemplo, TPM existe y es una versión 2.0 TPM . La versión puede ser importante en el futuro, especialmente una vez que Windows 11 esté disponible públicamente.

Cómo habilitar BitLocker en un dispositivo con un TPM(How to Enable BitLocker On a Device With a TPM)

Su dispositivo tiene un TPM , por lo que la siguiente parte es simple y fácil.

- Abra el Explorador de archivos(File Explorer ) y navegue hasta la unidad que desea cifrar con BitLocker .

Haga clic derecho(Right-click) en la unidad y seleccione Activar BitLocker(Turn on BitLocker) .

Puede haber un mensaje Iniciando BitLocker(Starting BitLocker ) con una barra de progreso. Deja que termine.

- Le pedirá que elija cómo desea desbloquear esta unidad(Choose how you want to unlock this drive) . Hay 2 opciones; Utilice una contraseña para desbloquear la unidad(Use a password to unlock the drive) o Utilice mi tarjeta inteligente para desbloquear la unidad(Use my smart card to unlock the drive) . Si el dispositivo se utiliza en una empresa, es posible que tenga una tarjeta inteligente y quiera usarla. De lo contrario, elija usar una contraseña. Cree una contraseña fuerte y segura(Create a strong, secure password) .

La contraseña solo será necesaria si la unidad se extrae de este dispositivo y se instala en otro dispositivo. De lo contrario, el TPM manejará el ingreso de la contraseña, haciendo que la unidad encriptada funcione a la perfección con todo lo demás.

Ahora pregunta ¿Cómo desea hacer una copia de seguridad de su clave de recuperación?(How do you want to back up your recovery key?)

Hay 4 opciones:

- Guardar en su cuenta de Microsoft(Save to your Microsoft account) : si utiliza una cuenta de Microsoft para iniciar sesión en el dispositivo, este es el método más sencillo. Es lo que se está utilizando en este ejemplo.

- Guardar en una unidad flash USB(Save to a USB flash drive) : si se elige este método, utilice únicamente la unidad flash USB para este fin. (USB)No intente almacenar otras cosas en esa unidad flash.

- Guardar en un archivo(Save to a file) : si elige este método, no guarde el archivo en la unidad que se está cifrando. Guárdelo en otra unidad o almacenamiento en la nube.

- Imprimir la clave de recuperación(Print the recovery key) : elegir este método significa que la clave impresa necesita un almacenamiento seguro, a salvo de incendios, robos e inundaciones. Cuando se necesite la clave, deberá escribirse manualmente.

Según el método seleccionado, puede haber algunos pasos adicionales, pero todos los métodos eventualmente lo llevarán a la siguiente pantalla.

Este paso le pide que elija qué parte de su disco desea cifrar(Choose how much of your drive to encrypt) . Eso puede ser confuso. Si no hay nada en la unidad que se está cifrando, seleccione Cifrar solo el espacio en disco usado(Encrypt used disk space only) . Es muy rápido.

Todo lo que se agregue a la unidad después de esto se cifrará automáticamente. Si la unidad ya tiene archivos y carpetas, elija Cifrar toda la unidad(Encrypt entire drive ) para asegurarse de que se cifren de inmediato. Luego seleccione Siguiente(Next) .

Es posible que la siguiente pantalla no se muestre según la versión de Windows que esté usando. Es importante tomarse el tiempo para leerlo y entenderlo.

En resumen, si alguien alguna vez saca la unidad de este dispositivo y la coloca en cualquier versión de Windows anterior a Windows 10 , versión 1511(Version 1511) , la unidad no funcionará. La mayoría de las personas nunca harán eso, por lo que la mayoría elegirá Nuevo modo de cifrado(New encryption mode) y luego seleccionará Siguiente(Next) .

El cifrado es un asunto serio y las cosas pueden salir mal. Es por eso que el proceso le preguntará por última vez: ¿Está listo para cifrar esta unidad? (Are you ready to encrypt this drive? )Si es así, seleccione Comenzar a cifrar.(Start encrypting.)

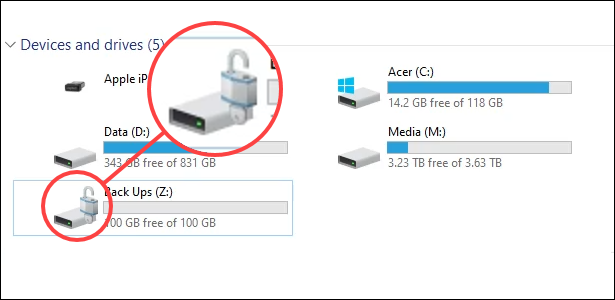

Una vez que BitLocker haya terminado de cifrar la unidad, vuelva al Explorador(File Explorer) de archivos . Observe(Notice) que el ícono de la unidad ahora tiene un candado desbloqueado. Eso significa que la unidad está encriptada pero lista para recibir archivos. Si el candado estaba bloqueado, deberá ingresar la contraseña para acceder a él.

Cómo habilitar BitLocker en un dispositivo sin TPM(How to Enable BitLocker On a Device Without TPM)

Por ahora, hay una forma de usar BitLocker para cifrar una unidad incluso si el dispositivo no tiene TPM . Espere que eso cambie en Windows 11 , ya que Windows 11 requiere TPM 2.0(Windows 11 requires TPM 2.0) para actualizar de Windows 10 a Windows 11 . Este método requiere tener derechos de administrador.

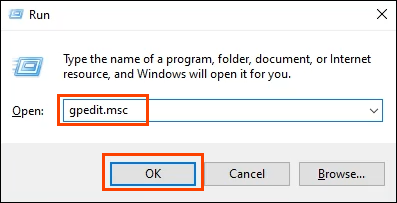

- Presione la combinación de teclas Win Key + R para abrir la utilidad Ejecutar. En el campo Abrir(Open ) , ingrese gpedit.msc , luego seleccione Aceptar(OK ) o presione Entrar(Enter) . Esto abrirá el Editor de directivas de grupo local(Local Group Policy Editor)(Local Group Policy Editor) .

- Después de que se abra el Editor de directivas de grupo local(Local Group Policy Editor) , vaya a Configuración del equipo(Computer Configuration ) > Plantillas administrativas(Administrative Templates ) > Componentes de Windows(Windows Components ) > Cifrado de unidad BitLocker(BitLocker Drive Encryption ) > Unidades del sistema operativo(Operating System Drives) . Haga doble clic en la configuración Requerir autenticación adicional al inicio(Require additional authentication at startup) .

- Seleccione Activado(Enabled ) y luego Aceptar( OK) para cambiar la configuración. Tenga en cuenta la casilla de verificación donde dice: "Permitir BitLocker sin un TPM compatible " . (TPM.)Esto permite el uso de una contraseña o clave de seguridad para acceder a la unidad cifrada de BitLocker . Reinicie(Restart) Windows para activar la configuración.

- Siga el mismo procedimiento que en la sección anterior para iniciar BitLocker y cifrar una unidad. ADVERTENCIA:(WARNING: ) Si se realiza el cifrado de la unidad de Windows , cada vez que se inicia Windows , se debe ingresar la contraseña para que Windows se cargue. Registre la contraseña en un lugar seguro fuera del dispositivo.

- La próxima vez que se inicie Windows , BitLocker requerirá que se ingrese la contraseña para desbloquear la unidad. Haz eso y presiona Enter para continuar.

¿Estás seguro ahora?(Are You Secure Now?)

El cifrado de BitLocker(BitLocker) es solo una parte de la protección de sus datos. ¿Qué más está haciendo para garantizar que su privacidad e identidad estén protegidas? ¡Haznos saber! Asegúrese(Make) de consultar todos nuestros artículos sobre seguridad y privacidad de datos(data security and privacy) .

Related posts

C or D Drive letter Falta en Windows 10

Fix Unallocated Hard Drive sin perder Data en Windows 10

IsMyHdOK es un Hard Disk Health Check software gratis para Windows 10

Cómo clonar un disco duro en Windows 10

Cómo formatear el disco duro en Windows 10

Cypher Notepad le permite encriptar su texto Documents en Windows 10

USB Flash Drive muestran los 0 Bytes en Windows 10

Cómo cambiar Drive Icon en Windows 10

Cómo eliminar un Volume or Drive Partition en Windows 10

DiskCryptor es un potente Disk Encryption software para Windows 10

Encrypt Care es un encryption software gratuito para Windows 10

Fix CD or DVD Drive no leyendo Discs en Windows 10

Cómo volver a particionar un disco duro en Windows 10 sin borrar datos

Cómo copiar o Clone Bootable USB Drive en Windows 10

El mejor software gratuito de clonación de discos duros para Windows 10

Best File & Folder Encryption Software para Windows 10

Remove o agregue Google Drive, Dropbox and OneDrive a Context Menu

Fix Encrypt Contents a Secure Data Grayed Out en Windows 10

Cómo crear Windows 10 Bootable USB Flash Drive

File record segment es ilegible Disk error en Windows 10