Preguntas sencillas: ¿Qué es la autenticación de dos factores o la verificación en dos pasos?

En los últimos años, un nuevo concepto de seguridad(security concept) ha aparecido en los titulares: la verificación en dos pasos o autenticación de dos factores(verification or two-factor authentication) (2FA). Todo comenzó con Google habilitándolo para sus usuarios y, desde entonces, muchas empresas siguieron su ejemplo, incluidas Microsoft , Apple y Facebook . Incluso las empresas de juegos se sumaron a esta tendencia. Si desea comprender qué es la autenticación de dos factores(two-factor authentication) , cómo funciona, por qué debería habilitarla y dónde lea este artículo:

¿Qué es la autenticación o verificación(authentication or verification) en dos pasos ?

La autenticación de dos factores es un proceso de seguridad(security process) que consta de dos etapas para verificar la identidad de una persona o entidad(person or entity) que intenta acceder a un servicio de cualquier tipo (correo electrónico, redes sociales, banca, etc.). Este concepto también se denomina verificación en dos pasos y requiere dos o más de estos tres factores de autenticación: un factor de conocimiento(knowledge factor) , un factor de posesión(possession factor) y un factor de inherencia(inherence factor) .

La autenticación tradicional implica solo uno o dos de los tres factores mencionados anteriormente. Por ejemplo, si desea utilizar un servicio como el correo electrónico, la autenticación tradicional implica conocer un nombre de usuario y su contraseña. El conocimiento(Knowledge) se puede robar de varias maneras y las personas pueden averiguar tanto su nombre de usuario como su contraseña(username and password) y luego usar esa información para hacerse pasar por usted o robar información valiosa que puede usarse para dañarlo.

En el mundo real, la verificación tradicional puede involucrar el factor conocimiento(knowledge factor) y el factor posesión(possession factor) . Por ejemplo, cuando vas a un cajero automático(ATM) a sacar efectivo, utilizas tu tarjeta de débito o crédito(debit or credit card) ( factor de posesión(possession factor) ) y el PIN (un factor de conocimiento(knowledge factor) ). Sin embargo, tanto el PIN como la información de su tarjeta de crédito(credit card) pueden ser robados de varias formas, y personas no autorizadas pueden realizar transacciones en línea con su dinero. Es por eso que se ha desarrollado el concepto 3D Secure para proporcionar una (3D Secure)capa de seguridad(security layer) adicional para las transacciones en línea con tarjetas de crédito y débito.

Cuando se utiliza la verificación en dos pasos en el mundo digital, se agrega un tercer factor: el factor de posesión(possession factor) , generalmente su teléfono inteligente o teléfono móvil. Este dispositivo se utiliza para la segunda etapa de verificación de su identidad. Por ejemplo, cuando inicia sesión en su cuenta de correo electrónico(email account) , primero proporciona su nombre de usuario y contraseña(username and password) . Luego, se le solicita que proporcione una contraseña basada en el tiempo que caduca en un par de segundos. Esta contraseña puede enviarse a su cuenta de correo electrónico(email account) , a su teléfono inteligente o puede generarse mediante una aplicación de autenticación(authenticator app) como Google Authenticator o Microsoft Authenticator .

Algunas empresas y servicios también proporcionan dispositivos de autenticación física que generan continuamente los códigos que necesita para finalizar el proceso de verificación(verification process) . Por ejemplo, muchos bancos proporcionan dispositivos físicos para la verificación en dos pasos, de modo que pueda acceder a su cuenta bancaria en línea(bank account online) . Además, PayPal hace esto para varios países, incluidos los EE(USA) . UU .

¿Cómo funciona la autenticación(authentication work) de dos factores ?

Las implementaciones para la autenticación en dos pasos son muchas, y no entraremos en detalles sobre todas ellas porque este artículo sería muy extenso.

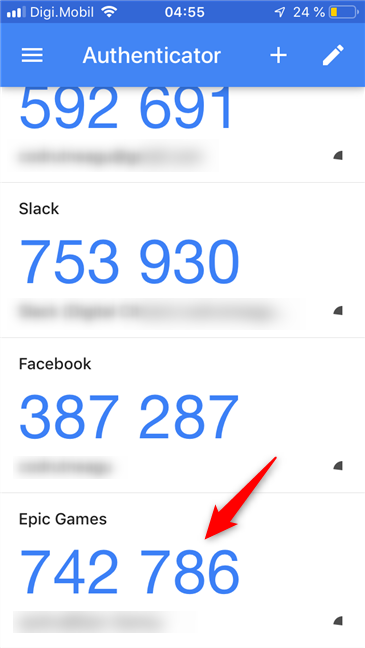

La implementación más popular es el enfoque de Google basado en TOTP (algoritmo de contraseña de un solo uso basado en el tiempo)(TOTP - Time-based One-time Password Algorithm) . Cuando la verificación en dos pasos está habilitada para su cuenta, un servidor especial genera una nueva contraseña/código una vez cada dos segundos. El dispositivo que comparte la contraseña con usted debe sincronizarse con el servidor para que el código que ingrese durante el segundo paso de autenticación(authentication step) coincida con el del servidor. Si el dispositivo que comparte la contraseña no está sincronizado, no podrá completar la verificación de su identidad.

Este algoritmo es el más popular que se encuentra en línea. Muchas empresas lo utilizan, incluidas Google , Microsoft , Apple , Facebook , Evernote , Dropbox , WordPress , MailChimp y LastPass .

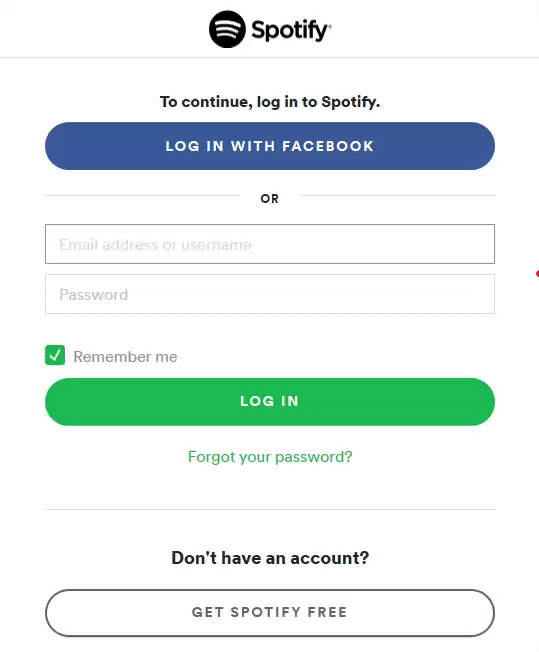

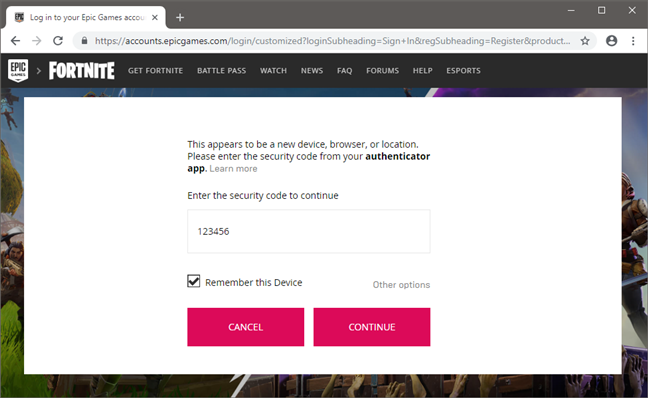

Para que le resulte más fácil comprender cómo funciona la autenticación de dos factores, tomemos como ejemplo Fortnite , un popular juego en línea(online game) al que juega mucha gente. Una vez que haya configurado la autenticación de dos factores (2FA) para su cuenta de Epic Games (los creadores de Fortnite ), ya no es suficiente proporcionar su nombre de usuario y contraseña(username and password) para iniciar sesión. También debe proporcionar un código de acceso secundario para poder Para hacer eso.

El código de acceso adicional es temporal y usted es el único que lo conoce. Nadie más debería poder encontrarlo, ya que solo puede obtener este código de una aplicación de autenticación(authenticator app) (como Google Authenticator ) o de un mensaje de correo electrónico que reciba de Epic Games . Los códigos de autenticación de dos factores cambian cada dos segundos, por lo que deberían ser casi imposibles de adivinar.

Si proporciona el código de autenticación(authentication code) de dos factores correcto, habrá iniciado sesión en su cuenta de Fortnite(Fortnite account) . Durante los próximos 30 días, no tiene que proporcionar códigos 2FA en el dispositivo en el que ya inició sesión. Sin embargo, al final de los 30 días o si intenta iniciar sesión desde un nuevo dispositivo, debe proporcionar un contraseña 2FA válida de nuevo.

Autenticación de dos factores en el sector bancario(banking sector)

Otro enfoque popular es el que utilizan los bancos y los proveedores de tarjetas de crédito . (credit card)Se llama 3-D Secure y se utiliza para aprobar transacciones financieras que se realizan en línea. Este método de verificación en dos pasos involucra tres entidades: el dominio del comerciante o del banco al que se le paga el dinero, el dominio del banco que emite la tarjeta que se utiliza y la infraestructura que soporta el protocolo 3-D.

Este protocolo utiliza únicamente conexiones SSL seguras para realizar transacciones en línea y, para que se apruebe una transacción, necesita una contraseña especial, junto con su nombre y los datos de su tarjeta de crédito(name and credit card details) . Esta contraseña puede ser temporal y basada en el tiempo, o puede ser permanente y establecida por usted, el usuario. Otro aspecto importante es que esta contraseña no es almacenada por el comerciante o el banco al que se le está pagando el dinero. La contraseña solo la conocen los servidores que proporcionan la infraestructura para el protocolo 3-D. Por lo tanto, si el comerciante es pirateado, los piratas informáticos no pueden obtener su contraseña de 3-D Secure(Secure password) .

¿Por qué necesita autenticación de dos factores?

La razón principal por la que deberías usar la verificación en dos pasos es para protegerte. Al utilizar esta capa adicional de protección, dificulta que terceros no deseados accedan a su identidad en línea(identity online) y roben datos personales o financieros.

Cuando utiliza 3-D Secure para transacciones financieras, dificulta que los piratas informáticos roben su dinero. Es fácil para ellos copiar los detalles de su tarjeta, pero les resultará difícil obtener su contraseña de 3-D Secure(Secure password) .

¿Cuándo debería usar la autenticación de dos factores?

Agregar un paso de autenticación(authentication step) secundario es molesto para todos, pero es necesario para mantener nuestras cuentas y datos privados. Le recomendamos encarecidamente que habilite y utilice la verificación en dos pasos al menos para los siguientes tipos de servicios:

- Correo electrónico(E-mail) : su bandeja(Inbox) de entrada almacena la mayor cantidad de datos personales de todas sus cuentas en línea. Las personas pueden espiar su historial de correo electrónico, conocer el nombre de usuario de sus cuentas bancarias y de PayPal(banking and PayPal accounts) , obtener más información sobre su trabajo, sus relaciones y muchos otros detalles importantes. Asegurar tu bandeja de entrada es lo primero que debes hacer.

- Banca en línea y transacciones financieras(Online banking & financial transactions) : si realiza operaciones bancarias en línea, si compra cosas de Amazon , eBay u otras tiendas en línea, debe asegurar su tarjeta de crédito o débito. Pregúntele a su banco sobre 3-D Secure y las opciones de verificación en dos pasos que ofrecen, actívelas y utilícelas.

- Almacenamiento de sus contraseñas(Storing your passwords) : muchas personas preocupadas por la seguridad utilizan servicios como LastPass , Roboform o KeePass(Roboform or KeePass) . Asegurarlos es crucial. Si le roban la contraseña de su cuenta(account password) , las partes no autorizadas tienen acceso a todas sus contraseñas y pueden causarle mucho daño.

- Redes sociales(Social Networking) : todos almacenamos muchos datos personales en redes sociales como Facebook , Twitter o Instagram . Si otros obtienen acceso a sus datos, es posible que encuentren muchas cosas que preferiría mantener en privado. Por ejemplo, si tienes una pareja celosa, es posible que ya conozca tu contraseña de Facebook(Facebook password) y esté pendiente de lo que haces. Protéjase y habilite la autenticación de dos factores.

Cómo habilitar la autenticación de dos factores para sus cuentas más importantes

En general, habilitar la autenticación de dos factores significa que debe iniciar sesión en su cuenta en línea y dirigirse(account and head) a su contraseña y configuración de seguridad(password and security settings) . Luego, si puede usar la autenticación de dos factores para su cuenta, debería encontrar una opción para ello. Si 2FA está disponible, habilitarlo significa seguir un par de pasos en los que elige el método que prefiere (por lo general, es la autenticación por correo electrónico o la aplicación de autenticación(email or authenticator app) en un teléfono inteligente). Para ayudarlo a habilitar y usar la autenticación de dos factores, hemos publicado algunas guías que cubren algunos de los servicios en línea más populares:

- Cómo habilitar o deshabilitar la verificación en dos pasos para su cuenta de Google(Google account)

- Aprobar(Approve) o denegar solicitudes de inicio de sesión a su cuenta de Microsoft(Microsoft account) usando Android

- Cómo activar la verificación en dos pasos para tu ID de Apple(Apple ID) , en un iPhone o iPad(iPhone or iPad)

- Configure(Set) la verificación en dos pasos para su cuenta de Microsoft(Microsoft account) con Google Authenticator

- Cómo habilitar y usar 2FA (autenticación de dos factores) de Fortnite

- Habilite y use la autenticación de dos factores (2FA) para su cuenta de Blizzard(Blizzard account)

Además, si está buscando una manera fácil de implementar la autenticación de dos factores en su propia empresa, aquí hay un breve artículo sobre los beneficios de una excelente solución de este tipo: 7 cosas que puede hacer con ESET Secure Authentication .

¿Habilitó la autenticación de dos factores en todas sus cuentas?

Esperamos que esta guía le haya resultado útil. Si tiene alguna pregunta o problema para comprender cómo funciona la verificación en dos pasos, no dude en dejar un comentario a continuación.

Related posts

Cómo bloquear Remote Desktop en su PC con Windows

¿Cómo puedo restablecer mi contraseña Microsoft account?

Cómo configurar la configuración del servidor proxy en Windows 10

Cómo agregar y usar un VPN en Windows 10 (todo lo que necesita saber)

Bloquee aplicaciones y juegos para que no accedan a Internet con Windows Defender Firewall

Cómo localizar su Android smartphone con Find My Device

Busque puertos abiertos y evalúe la seguridad de su sistema con Nmap

Cómo agregar, cambiar o eliminar conexiones VPN en Windows 8.1

Cómo infectar su PC con Windows mientras navega por la web para obtener cosas gratis

Montar particiones y carpetas compartidas de Windows 7 en Ubuntu

Cómo cambiar la ubicación de red de Windows 10 a privada (o pública)

¿Qué es el archivo Hosts en Windows? ¿Cómo editar etc/hosts?

Acerca de InPrivate and Incognito. ¿Qué es la navegación privada? Which browser es el mejor?

Los 4 mejores buscadores para niños

Seguridad para todos: revisión de GlassWire. ¡La hermosa herramienta de monitoreo de red!

Cómo configurar un servidor proxy en Chrome, Firefox, Edge y Opera

Presentamos Windows 8.1: cómo sincronizar y hacer una copia de seguridad de su configuración

Cómo eliminar conexiones VPN o PPPOE en Windows 8 y Windows 8.1

Cómo configurar un sistema desde cero: el mejor orden para instalar todo

Cómo restablecer la configuración del Firewall de Windows (4 métodos)