Cryptojacking, la nueva amenaza de minería de navegador que debe conocer

El cryptojacking(Cryptojacking) o criptominería maliciosa(malicious cryptomining) es un nuevo truco que se utiliza para extraer criptomonedas(Cryptocurrencies) en la computadora de un usuario utilizando sus recursos de CPU en segundo plano sin su conocimiento. Por lo general, el ciberdelincuente carga un script en el navegador web de la víctima que contiene una clave de sitio única para obligar al usuario a enriquecerlo.

Si tiene problemas con una PC lenta o una conexión a Internet, no solo culpe al proveedor o al proveedor de servicios porque puede ser víctima de un nuevo truco utilizado por los piratas informáticos llamado navegador Cryptojacking .

La evolución del Cryptojacking se atribuye al creciente interés en las criptomonedas(Cryptocurrencies) durante los últimos meses. Mire Bitcoin durante los últimos meses más o menos, y su valor ha aumentado en más del 1,000%. Esto también ha atraído la atención de los piratas informáticos y ha dado lugar a prácticas peligrosas como el Crytptojacking .

¿Qué es el criptojacking?

Aparición(Emergence)

Antes de que entendamos qué es Cryptojacking , primero infórmenos sobre Cryptomining .

Cryptomining o Cryptocurrency Mining es el proceso mediante el cual surge una criptomoneda, utilizando la tecnología blockchain. Cryptomining también permite que se lancen al mercado nuevas monedas de criptomonedas. La minería la(Mining) llevan a cabo ciertos pares de la red de criptomonedas que compiten (individualmente o en grupos) en la resolución de un difícil problema matemático, llamado prueba de trabajo.

En septiembre de 2017, Coinhive debutó en el mercado, ofreciendo minar la criptomoneda llamada Monero ( XMR ). Coinhive básicamente ofrece un fragmento de código escrito en JavaScript que los propietarios de sitios web pueden simplemente insertar en su sitio web. Coinhive introdujo un nuevo modelo de negocio para sitios web que afirma que los propietarios de sitios web pueden eliminar anuncios de sus sitios web y cargar Coinhive en su lugar.

Cuando los usuarios acceden a un sitio web con Coinhive integrado, Coinhive inicia el proceso de criptominería en nombre del propietario del sitio web mediante el uso de los recursos del sistema del usuario (esa es la razón por la cual las PC a menudo se vuelven lentas). Los visitantes del sitio web representan el grupo de nodos que realizan el trabajo computacional intensivo para resolver el problema matemático. Sin embargo, en lugar de recibir la recompensa al resolver el desafío, el propietario del sitio web la recibe. Por lo tanto(Hence) , los propietarios de sitios web supuestamente aún pueden obtener ganancias y respaldar sus negocios, sin supuestamente molestar a sus visitantes con anuncios.

Aunque Coinhive estaba destinado a ser legítimo, su concepto condujo a la aparición de un software similar, que ahora utilizan los ciberdelincuentes para el abuso de Cryptomining(Cryptomining abuse ) o Cryptojacking.

En resumen, Cryptojacking es la técnica de secuestro de navegadores para minar criptomonedas, sin el consentimiento del usuario. La entrega de mineros de criptomonedas a través de malware es un hecho conocido, pero la minería de criptomonedas al acceder a una página web es nueva y ha llevado a los atacantes a abusar para obtener ganancias personales.(In short, Cryptojacking is the technique of hijacking browsers for mining cryptocurrency, without user consent. Delivering cryptocurrency miners through malware is a known fact, but mining cryptocurrency when accessing a webpage is new and has led to the attackers abusing for personal gains.)

El cryptojacking no es un malware tradicional

Cryptojacking no daña su PC como el malware tradicional o el ransomware . Tampoco almacena ni bloquea nada en el disco duro. Por(Hence) lo tanto, en sí mismo no es un malware como tal, pero ciertamente puede introducirse en su sistema mediante malware.

El cryptojacking(Cryptojacking) , similar al malware, utiliza los recursos de su PC sin su permiso. Puede hacer que la PC y los navegadores funcionen extremadamente lentos, agotar la batería y aumentar las facturas de electricidad sin que te des cuenta.

Consecuencias del criptojacking

El cryptojacking(Cryptojacking) puede afectar al sistema operativo Windows(Windows OS) , así como a Mac OSX y Android . Ha habido numerosos casos de Cryptojacking reportados recientemente. Algunos de los tipos comunes incluyen los siguientes:

Sitios web que usan Coinhive deliberadamente(Websites using Coinhive deliberately)

Pirates Bay fue uno de los primeros jugadores importantes culpables de usar Coinhive deliberadamente. El problema fue que se hizo de forma transparente, sin el consentimiento de los visitantes. Una vez que se descubrió el script de criptominería, Pirate Bay emitió un comunicado mencionando que estaba probando esta solución como una fuente alternativa de ingresos. Los investigadores temen que haya muchos sitios web de este tipo que ya estén utilizando Coinhive sin el consentimiento de los visitantes.

Coinhive inyectado en sitios web comprometidos(Coinhive injected into compromised websites)

Los investigadores identificaron sitios web comprometidos de WordPress y Magento que tenían Coinhive , o un minero similar basado en JavaScript inyectado en ellos.

Leer(Read) : Qué hacer si el script de criptominería de Coinhive infecta su sitio web.

Cryptojacking usando extensiones de navegador(Cryptojacking using browser extensions)

(In-browser)El cryptojacking en el navegador usa JavaScript en una página web para extraer criptomonedas. JavaScript se ejecuta en casi todos los sitios web que visita, por lo que no es necesario instalar el código JavaScript responsable de la minería en el navegador. (JavaScript)Tan pronto como carga la página, el código de minería en el navegador simplemente se ejecuta.

Hay casos de extensiones de navegador web que incorporan Coinhive, donde el software de criptominería se ejecuta en segundo plano y extrae "Monero" mientras el navegador se ejecuta, y no solo cuando se visita un sitio web específico.

Cryptojacking con malware(Cryptojacking with malware)

Este es otro tipo de abuso en el que Coinhive se implementa junto con malware a través de una actualización de Java falsa.(Java)

Cryptojacking en dispositivos Android(Cryptojacking in Android devices)

Se ha detectado una variante de Android de (Android)Coinhive dirigida a usuarios rusos. (Coinhive)Esta tendencia sugiere que el cryptojacking también(Cryptojacking) se está expandiendo a las aplicaciones móviles.

Dominios con errores tipográficos que incorporan Coinhive(Typosquatted domains embedding Coinhive)

Alguien registró el dominio "twitter.com.com" y cargó Coinhive en él. Esencialmente, los usuarios que escribieron mal la URL(URL) de Twitter y llegaron a esa página web buscarían en Monero el propietario del dominio mientras permanecieran en la página web.

Cryptojacking a través de servicios en la nube(Cryptojacking through cloud services)

Los ciberdelincuentes están secuestrando plataformas en la nube(Cloud) no seguras y usándolas para extraer criptomonedas.

Microsoft ha notificado que se han detectado variaciones de Coinhive en la naturaleza. Tal desarrollo indica que el éxito de Coinhive ha motivado el surgimiento de software similar por parte de otras partes que quieren unirse a este mercado.(Microsoft has notified of variations of Coinhive being spotted in the wild. Such a development indicates that Coinhive’s success has motivated the emergence of similar software by other parties that want to join this market.)

Minr – Surge una alternativa a Coinhive

El uso de Coinhive por parte de usuarios legítimos en general ha disminuido debido a la impopularidad que ha recibido desde su lanzamiento. Coinhive también es fácilmente rastreable, lo cual es otro hecho de que sus posibles admiradores no lo están usando en su sitio web.

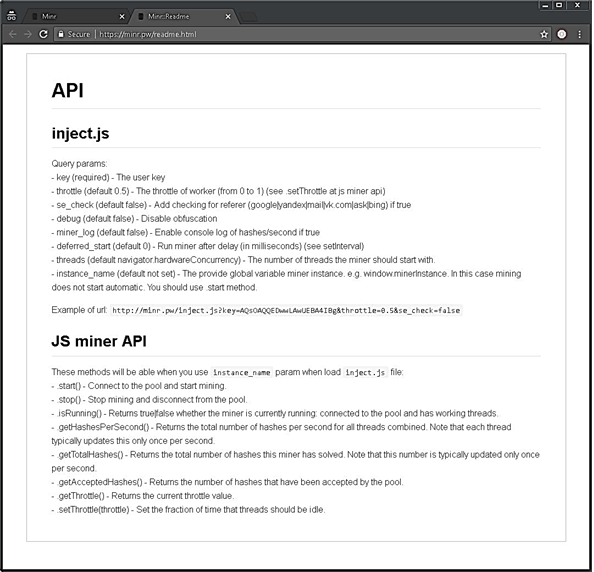

Así que, como alternativa, el equipo de Minr , ha desarrollado una opción de “ ofuscación(obfuscation) ”, que hace mucho más difícil rastrear al minero. Esto facilita el uso oculto de la herramienta. Esta característica es tan efectiva que oculta el código(hides the code) incluso para la popular herramienta antimalware Malwarebytes .

Cómo mantenerse protegido contra el criptojacking

Las criptomonedas y la tecnología Blockchain se están apoderando del mundo. Está creando un impacto en la economía global y también causando interrupciones tecnológicas . Todo el mundo ha comenzado a centrarse en un mercado tan lucrativo, y esto también incluye a los piratas informáticos de sitios web. A medida que aumentan los rendimientos, debemos esperar que dichas tecnologías se utilicen indebidamente.

Ser observador mientras navega es algo que debe practicar regularmente si desea mantenerse alejado de los fraudes de Cryptojacking. Está en un sitio web comprometido si ve un aumento repentino en el uso de la memoria y un rendimiento lento en su PC. La mejor acción aquí es detener el proceso saliendo del sitio web y no volver a visitarlo.

También debe instalar un buen software de seguridad(good security software) y mantenerlo actualizado, así como activar los firewalls y no hacer clic en enlaces sospechosos mientras navega(not click on suspicious links while browsing) .

Puede usar programas Anti-WebMiner como una de las precauciones.

Use una extensión de navegador que impida que los sitios web usen su CPU para la minería criptográfica . Si usa el navegador Chrome , instale(Install) la extensión minerBlock. Es una extensión útil para que el navegador Chrome bloquee a los mineros de criptomonedas basados en la web en toda la web. (Chrome)Además de CoinHive , incluso bloquea Minr .

Otra precaución necesaria es actualizar su archivo Hosts(Hosts file) para bloquear coinhive.com y otros dominios que se sabe que permiten la minería no autorizada. Recuerde(Remember) , el cryptojacking(Cryptojacking) sigue creciendo con más y más personas acercándose a las criptomonedas, por lo que sus listas de bloqueo deberán actualizarse periódicamente.

Evite que CoinHive(Prevent CoinHive) infecte su sitio web

- No utilice plantillas o complementos NULL en su sitio web/foro.(NULL)

- Mantén tu CMS actualizado a la última versión.

- Actualice regularmente su software de alojamiento ( PHP , base de datos(Database) , etc.).

- Proteja su sitio(Secure your website) web con proveedores de seguridad web como Sucuri , Cloudflare , Wordfence , etc.

- Tome precauciones básicas para asegurar su blog(precautions to secure your blog) .

Stay alert, stay safe!

Related posts

¿Cómo evitar Phishing Scams and Attacks?

¿Qué es remoto Access Trojan? Prevención, Detection & Removal

Remove virus de USB Flash Drive usando Command Prompt or Batch File

Rogue Security Software or Scareware: ¿Cómo comprobar, prevenir, eliminar?

¿Qué es Win32: BogEnt y cómo eliminarlo?

Microsoft Windows Logo process en Task Manager; ¿Es un virus?

El módulo especificado no se pudo encontrar error en Windows 10

Mejores Online Malware Scanners en línea para escanear un archivo

Malware Submission: ¿Dónde enviar archivos de malware a Microsoft & others?

Cómo eliminar Virus Alert de Microsoft en Windows PC

¿Qué es IDP.Generic and How para eliminarlo con seguridad de Windows?

DLL Hijacking Vulnerability Attacks, Prevention & Detection

Cómo verificar si un archivo es malicioso o no en Windows 11/10

Browser Hijacking and Free Browser Hijacker Removal Tools

¿Cómo se identifica la Microsoft, identifica las aplicaciones no deseadas Malware & Potentially

Potencialmente no deseado Programs or Applications; Avoid Instalación de PUP/PUA

Los mejores escáneres de virus y malware GARANTIZADOS para destruir cualquier virus

¿Qué es el virus IDP.GENERIC y cómo eliminarlo?

Error fallido Fix Search al ejecutar Chrome Malware Scanner

Cómo usar el Chrome browser incorporado Malware Scanner & Cleanup Tool