Ataques de ransomware, definición, ejemplos, protección, eliminación

Ransomware se ha convertido en una seria amenaza para el mundo en línea en estos días. Muchas empresas de software, universidades, empresas y organizaciones de todo el mundo están tratando de tomar medidas de precaución para salvarse de los ataques de ransomware. Los gobiernos de Estados (United) Unidos(States) y Canadá emitieron una declaración conjunta sobre los ataques de ransomware instando a los usuarios a mantenerse alerta y tomar precauciones. Recientemente, el 19 de mayo(May 19) , el gobierno suizo conmemoró el Ransomware Info Day(Ransomware Info Day) , para crear conciencia sobre el ransomware y sus efectos. El ransomware en India también está en aumento.

Microsoft publicó recientemente datos que mencionan cuántas máquinas (usuarios) se vieron afectadas por ataques de ransomware en todo el mundo. Se descubrió que Estados (United) Unidos(States) estaba en la cima de los ataques de ransomware; seguida de Italia(Italy) y Canadá(Canada) . Estos son los 20 países principales que se ven más afectados por los ataques de ransomware.

Aquí hay una descripción detallada que responderá a la mayoría de sus preguntas sobre ransomware. Esta publicación analizará qué son los ataques de ransomware, los tipos de ransomware, cómo llega el ransomware a su computadora y sugiere formas de lidiar con el ransomware.

(Here is a detailed write-up that will answer most of your questions regarding ransomware. This post will take a look at What are Ransomware Attacks, the Types of ransomware, How does ransomware gets on your computer and suggests ways of dealing with ransomware.)

Ataques de ransomware

¿Qué es ransomware?

El ransomware(Ransomware) es un tipo de malware que bloquea sus archivos, datos o la propia PC y le extorsiona dinero para proporcionarle acceso. Esta es una nueva forma para que los creadores de malware "recauden fondos" para sus actividades ilegítimas en la web.

¿Cómo llega el ransomware a su computadora?

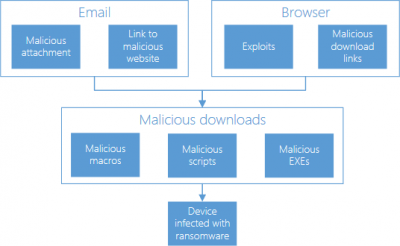

Podría obtener ransomware si hace clic en un enlace incorrecto o abre un archivo adjunto de correo electrónico malicioso. Esta imagen de Microsoft describe cómo se produce la infección del ransomware.

El ransomware(Ransomware) parece un programa inocente, un complemento o un correo electrónico con un archivo adjunto de aspecto 'limpio' que se instala sin el conocimiento del usuario. Tan pronto como obtiene acceso al sistema del usuario, comienza a propagarse por todo el sistema. Finalmente, en un momento dado, el ransomware bloquea el sistema o archivos particulares y restringe el acceso del usuario. A veces, estos archivos están encriptados. Un escritor de ransomware exige una cierta cantidad de dinero para proporcionar acceso o descifrar los archivos.

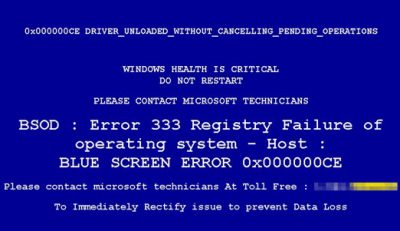

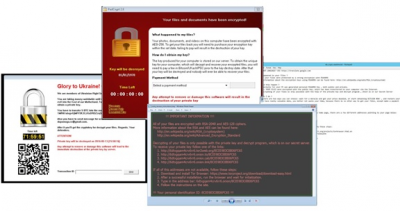

Un mensaje de advertencia falso de un ransomware tiene el siguiente aspecto:

Sin embargo, durante los ataques de ransomware, no hay garantía de que los usuarios recuperen sus archivos incluso después de pagar el rescate. Por(Hence) lo tanto, es mejor prevenir los ataques de ransomware que intentar recuperar sus datos de una forma u otra. Puede usar RanSim Ransomware Simulator para verificar si su computadora está suficientemente protegida.

Leer(Read) : ¿Qué hacer después de un ataque de ransomware en su computadora con Windows?(What to do after a Ransomware attack on your Windows computer?)

Cómo identificar los ataques de ransomware

El ransomware generalmente ataca los datos personales, como imágenes, documentos, archivos y datos del usuario. Es fácil identificar el ransomware(identify the ransomware) . Si ve una nota de ransomware que exige dinero para dar acceso a sus archivos, o archivos cifrados, archivos renombrados, navegador bloqueado o una pantalla bloqueada de su PC, puede decir que el ransomware se ha apoderado de su sistema.

Sin embargo, los síntomas de los ataques de ransomware pueden cambiar según los tipos de ransomware.

Leer(Read) : Mapas de seguimiento de malware que le permiten ver los ataques cibernéticos(Cyber Attacks) en tiempo real.

Tipos de ataques de ransomware

Anteriormente, el ransomware solía mostrar un mensaje que indicaba que el usuario había hecho algo ilegal y que la policía o la agencia gubernamental lo estaban multando sobre la base de alguna política. Para deshacerse de estos 'cargos' (que definitivamente eran cargos falsos), se les pedía a los usuarios que pagaran estas multas.

Hoy en día, un ataque de ransomware de dos maneras. Bloquea la pantalla de la computadora o encripta ciertos archivos con una contraseña. Según estos dos tipos, el ransomware se divide en dos tipos:

- Ransomware de la pantalla de bloqueo

- Ransomware de cifrado.

El ransomware de la pantalla de bloqueo(Lock screen ransomware) bloquea su sistema y exige un rescate por permitirle acceder a él una vez más. El segundo tipo, es decir, el ransomware Encryption(Encryption ransomware) , cambia los archivos en su sistema y exige dinero para descifrarlos nuevamente.

Los otros tipos de ransomware son:

- Ransomware de registro de arranque maestro(Master Boot Record) (MBR)

- Servidores web de cifrado de ransomware

- Ransomware para dispositivos móviles Android

- ransomware IoT .

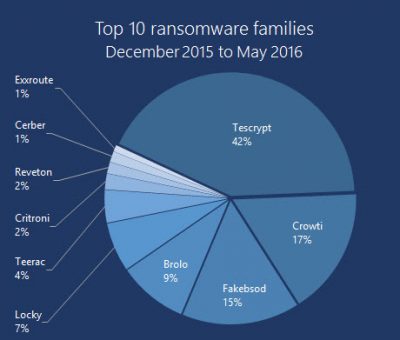

Aquí hay algunas familias de ransomware y sus estadísticas de ataques:

Además, eche un vistazo al crecimiento de Ransomware y sus estadísticas de infección.

Quién puede verse afectado por los ataques de ransomware

No importa dónde estés y qué dispositivo estés usando. El ransomware(Ransomware) puede atacar a cualquiera, en cualquier momento y en cualquier lugar. Los ataques de ransomware pueden ocurrir en cualquier dispositivo móvil, PC o computadora portátil cuando utiliza Internet para navegar, enviar correos electrónicos, trabajar o comprar en línea. Una vez que encuentre el camino a su dispositivo móvil o PC, empleará sus estrategias de encriptación y monetización en esa PC y dispositivo móvil.

¿Cuándo puede el ransomware tener la oportunidad de atacar?

Entonces, ¿cuáles son los posibles eventos en los que puede atacar el ransomware?

- Si está navegando en sitios web que no son de confianza

- Descargar o abrir archivos adjuntos recibidos de remitentes de correo electrónico desconocidos (correos electrónicos no deseados). Algunas de las extensiones de archivo de estos archivos adjuntos pueden ser (.ade, .adp , .ani , .bas , .bat , .chm , .cmd , .com , .cpl , .crt , .hlp , .ht, .hta , .inf , .ins, .isp , .job , .js, .jse , .lnk , .mda , .mdb , .mde , .mdz , .msc ,.msi , .msp , .mst , .pcd , .reg , .scr , .sct , .shs , .url , .vb, .vbe , .vbs , .wsc , .wsf , .wsh , .exe , .pif .) Y también los tipos de archivos que admiten macros (.doc, .xls , .docm , .xlsm , .pptm , etc.)

- Instalar software pirateado, programas de software obsoletos o sistemas operativos

- Iniciar sesión en una PC que es parte de la red ya infectada

Precauciones contra los ataques de ransomware

La única razón por la que se crea el ransomware es porque los creadores de malware lo ven como una forma fácil de ganar dinero. Las vulnerabilidades como el software sin parches, los sistemas operativos obsoletos o la ignorancia de las personas son beneficiosas para esas personas con intenciones maliciosas y criminales. Por lo tanto(Hence) , la conciencia(awareness) es la mejor manera de evitar ataques de ransomware.

Aquí hay algunos pasos que puede seguir para abordar o lidiar con los ataques de ransomware:

- Los usuarios de Windows aconsejaron mantener actualizado su sistema operativo Windows(System) . Si actualiza a Windows 10 , reducirá los eventos del ataque de ransomware al máximo.

- Siempre haga una copia de seguridad de sus datos importantes en un disco duro externo.

- Habilite el historial de archivos o la protección del sistema.

- Tenga cuidado con(Beware) los correos electrónicos de phishing, spam y verifique el correo electrónico antes de hacer clic en el archivo adjunto malicioso.

- Deshabilite la carga de macros en sus programas de Office.

- Deshabilite su función de escritorio(Desktop) remoto siempre que sea posible.

- Utilice la autenticación de dos factores.

- Utilice una conexión a Internet segura y protegida con contraseña.

- Evite(Avoid) navegar por sitios web que a menudo son caldo de cultivo para malware, como sitios de descargas ilegales, sitios para adultos y sitios de apuestas.

- Instale(Install) , use y actualice regularmente una solución antivirus

- Utilice un buen software anti-ransomware(anti-ransomware software)

- Tómese en serio la seguridad de MongoDB para evitar que su base de datos sea secuestrada por ransomware.

Ransomware Tracker lo ayuda a rastrear, mitigar y protegerse contra el malware.

Lea(Read) : Protéjase y prevenga los ataques de Ransomware(Protect against and prevent Ransomware attacks)(Protect against and prevent Ransomware attacks) .

Si bien hay algunas herramientas de descifrado de ransomware(ransomware decryptor tools) disponibles, es recomendable que tome en serio el problema de los ataques de ransomware. No solo pone en peligro sus datos, sino que también puede violar su privacidad hasta el punto de dañar su reputación.

Dice Microsoft ,

The number of enterprise victims being targeted by ransomware is increasing. The sensitive files are encrypted, and large amounts of money are demanded to restore the files. Due to the encryption of the files, it can be practically impossible to reverse-engineer the encryption or “crack” the files without the original encryption key – which only the attackers will have access to. The best advice for prevention is to ensure confidential, sensitive, or important files are securely backed up in a remote, unconnected backup or storage facility.

Si tiene la desgracia de estar infectado con ransomware, puede, si lo desea, informar Ransomware(report Ransomware)(report Ransomware) al FBI , la policía(Police) o las autoridades correspondientes.

Ahora lea sobre la protección contra ransomware en Windows(Ransomware protection in Windows) .

Related posts

Habilitar y configurar Ransomware Protection en Windows Defender

Cómo mitigar Human-operated Ransomware Attacks: Infografía

Soberanía digital - Definición, Meaning, Examples and Explanation

¿Qué es el phishing lanza? Explicación, Examples, Protection

Fileless Malware Attacks, Protection and Detection

Cómo deshabilitar o habilitar Redirect Tracking Protection (ETP 2.0) en Firefox

¿Qué es Firewall and Network Protection en Windows 10 y cómo ocultar esta sección?

¿Qué hacer después de un Ransomware attack en su Windows computer?

Cómo agregar o excluir una aplicación en Exploit Protection de Windows 10

Fix System Protection Background Tasks SrTasks.exe High Disk usage

Ransomware Response Playbook muestra cómo lidiar con el malware

Lockwise, Monitor, Facebook Container, Tracking Protection EN Firefox

Reseña de los audífonos internos de alta definición Monster Clarity HD

Create email Reglas para prevenir Ransomware en el negocio de Microsoft 365

¿Qué es la actualización de Windows? [Definición]

CyberGhost Immunizer ayudará a prevenir los ataques de ransomware

¿Qué es NET Neutrality? Definición, Pros and Cons, Debate

Set UP Enhanced Tracking, Protection Breach Alerts, Lockwise en Firefox

¿Qué es Ransom Denial de Service (RDoS)? Prevention and precautions

¿Qué es Ctrl+Alt+Delete? (Definition & History)