Implementar actualizaciones de funciones configuradas con políticas de grupo de protección

Al definir el valor de configuración DeferFeatureUpdatesPeriodinDays en (DeferFeatureUpdatesPeriodinDays)Windows 10 , los usuarios pueden diferir las actualizaciones de características de Windows(Windows Feature) durante un período de días en particular. Pero puede haber instancias en las que se requiera instalar actualizaciones(Feature) de funciones, independientemente de los estados de protección actuales configurados(Safeguard States configured) .

Una nueva política de grupo(Group Policy) agregada a los sistemas Windows 10 permite a los usuarios hacer esto. Permite que los dispositivos configurados con políticas DeferFeatureUpdatesPeriodinDays o BranchReadinessLevel omitan protecciones e implementen actualizaciones de características(deploy Feature updates) .

Implementar(Deploy) actualizaciones de características configuradas con la política Aplazar el período de actualizaciones de características(Defer Feature Updates Period) en días(Days)

Los dispositivos que tienen habilitadas las políticas DeferFeatureUpdatesPeriodinDays o BranchReadinessLevel no(BranchReadinessLevel) pueden actualizarse instantáneamente, debido a algunos problemas de compatibilidad conocidos que pueden causar problemas o resultar en problemas de rendimiento como se ve con la mayoría de las actualizaciones más recientes.

Aún así, si lo desea, puede omitir estos bloques de actualización incluso cuando su dispositivo no esté listo para la actualización de funciones e implementarlos para realizar pruebas u otros fines. ¡Así es cómo!

- Abra el Editor de directivas de grupo .

- Vaya a Configuración del equipo(Computer Configuration) .

- Busque plantillas administrativas(Administrative Templates)

- Expándalo para elegir Componentes de Windows.(Windows Components.)

- En Componentes de Windows(Windows Components) , vaya a Actualización de Windows(Windows Update) .

- Seleccione la subcarpeta Windows Update for Business .

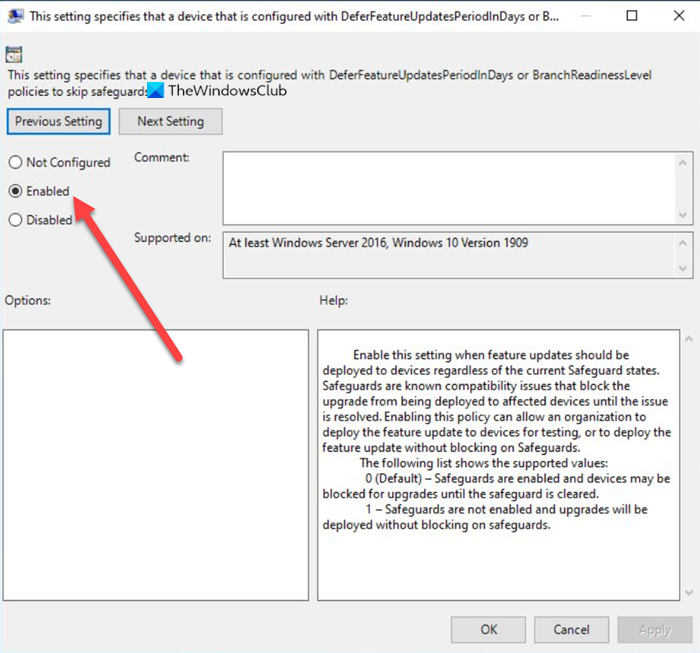

- Elegir:(Choose –) esta configuración especifica que un dispositivo configurado con DeferFeatureUpdates PeriodInDays o BusinesReadynessLevel

- Establézcalo en Habilitado(Enabled) .

¡Una palabra de precaución! La exclusión voluntaria de los contornos de protección puede tener una relación directa con ciertas políticas y puede poner en riesgo a los dispositivos debido a problemas de rendimiento conocidos. Por lo tanto, le recomendamos que primero determine qué impacto (si lo hay) es aceptable antes de continuar.

Esta configuración especifica que un dispositivo que está configurado con DeferFeatureUpdates PeriodInDays o BusinesReadynessLevel

Abra el Editor de directivas de grupo(Group Policy Editor) . Press Win+R en combinación para abrir el cuadro de diálogo Ejecutar .(Run)

Escriba gpedit.msc en el campo vacío del cuadro y presione Entrar(Enter) .

Cuando se abra el Editor de directivas de grupo(Group Policy Editor) , vaya a Configuración del equipo(Computer Configuration) .

Expanda la carpeta Plantillas administrativas y seleccione (Administrative Templates)Componentes de Windows(Windows Components) .

En Componentes de Windows(Windows Components) , vaya a Windows Update > Windows Update for Business .

En Configuración de (Business Setting)Windows Update para empresas , seleccione ' Esta configuración especifica que un dispositivo que está configurado con las políticas DeferFeatureUpdates PeriodIn Days o BusinesReadynessLevel para omitir las protecciones(This setting specifies that a device that is configured with DeferFeatureUpdates PeriodIn Days or BusinesReadynessLevel policies to skip safeguards) '.

Enable this setting when feature updates should be deployed regardless of the current Safeguard states. Sageguards are known compatibility issues that block the upgrade from being deployed to affected devices until the issue is resolved. Enabling this policy can allow an organization too deploy the feature update to devices for testing or to deploy the feature update without blocking on Safeguards.

La siguiente lista muestra los valores admitidos:

- 0 ( predeterminado(Default) ): las protecciones están habilitadas y los dispositivos pueden bloquearse para actualizaciones hasta que se borre la protección

- 1- Las protecciones no están habilitadas y las actualizaciones se implementarán sin bloquear las protecciones.

Marque la opción Habilitado(Enabled) para implementar actualizaciones de funciones (Feature)de Windows 10(Windows 10) , independientemente de los estados de protección(Safeguard) actuales configurados.

¡Eso es todo!

Related posts

Cambio Delivery Optimization Cache Drive para Windows Updates

Desactivar Delivery Optimization a través de Group Policy or Registry Editor

Opción de actualizaciones de Defer eliminada en Windows 10 V2004; Use Group Policy

Cómo especificar la fecha límite antes de reiniciar automáticamente para Update installation

Stop Windows 10 de la actualización a la siguiente versión o la función de instalación Update

Faltan algunas configuraciones de seguridad o se han cambiado

REVISIÓN: las actualizaciones de Windows 10 fallaron Error 0X80242FFF

¿Debo instalar Optional Quality Updates en Windows 10?

Fix Windows Update error 0x8e5e03fa en Windows 10

Fix Windows Update error 0x80240439 en Windows 10

Su organización ha desactivado actualizaciones automáticas en Windows 10

Windows Update Medic Service (WaaSMedicSVC.exe) en Windows 10

Windows 10 Update Servicing Cadence explicado

Cómo forzar la actualización de Windows 11/10

Dónde encontrar y cómo leer Windows Update log en Windows 11/10

Windows Update Error 0X800B0101, Installer Encontró un error

Fix Windows Update Error C8000266?

No pudimos completar las actualizaciones, los cambios de deshacer [fijos]

Cómo Fix Windows Update Error 0xc1900201

Fix Windows Update Error 0x800f0989 en Windows 11/10