Cómo encontrar las cuentas vinculadas a la dirección de correo electrónico y al número de teléfono

Registrarse en un nuevo servicio o una aplicación es una tarea fácil y rápida. Solo lleva unos minutos preparar su nueva cuenta en estos días. Mientras navegamos por Internet, la mayoría de nosotros nos registramos en numerosas aplicaciones y servicios utilizando nuestras ID(IDs) de correo electrónico o números de teléfono. Sin embargo, puede ser alarmante saber que su información personal, como el ID de correo electrónico y los números de teléfono, pueden ser mal utilizados en línea por atacantes cibernéticos y perpetradores malintencionados. Aquí hay algunos consejos para encontrar cuentas vinculadas a la dirección de correo electrónico y el número de teléfono y descontinuar si alguno de estos es malicioso.

¿Cómo terminamos vinculando nuestra información personal a varias aplicaciones y sitios web?

Nos registramos en varios servicios, nos registramos para recibir ofertas gratuitas y completamos encuestas utilizando nuestras direcciones de correo electrónico y números de teléfono. Los sitios web y los enlaces pueden no parecer maliciosos y con todas las medidas de seguridad que seguimos en estos días, podemos sentir que nuestra información está segura. Sin embargo, en tiempos de ciberataques y fraudes(cyber-attacks and frauds) , las empresas y los piratas informáticos pueden acceder a su información confidencial.

Veamos algunas de las formas fáciles de encontrar cuentas vinculadas a su dirección de correo electrónico.

Cómo encontrar cuentas vinculadas a su dirección de correo electrónico(Email)

Primero, revise su bandeja de entrada y busque mensajes para solicitudes de verificación de cuenta(account verification requests) . Cada vez que nos registramos en cualquier servicio o aplicación, recibimos un correo electrónico solicitando la verificación de la cuenta. En su mayoría, un correo electrónico con un enlace para confirmar la dirección de correo electrónico llega a nuestra bandeja(Inbox) de entrada . Revisar nuestra bandeja(Inbox) de entrada en busca de dichos mensajes es una forma inteligente de evaluar qué servicios, sitios web y aplicaciones pueden tener un adelanto en nuestras cuentas de correo electrónico. Hacer una verificación exhaustiva puede salvarle la vida, ya que puede darse de baja directamente utilizando el enlace provisto en dichos correos electrónicos. Puede utilizar las palabras clave de búsqueda como;

- Verifique la información de su cuenta.

- Confirme su dirección de correo electrónico.

- Completa tu registro.

Debería poder encontrar dichos correos electrónicos y hacer un balance de la situación. Ciertas aplicaciones y servicios de terceros también están disponibles para clasificar y derivar los correos electrónicos enviados por varios sitios web, aplicaciones y una encuesta que se le envió para registrarse.

Lo siguiente que puede hacer es encontrar cuentas vinculadas a su dirección de correo electrónico a través de la configuración de la cuenta. (account settings. )Puede verificar rápidamente las cuentas y los perfiles que ha generado en línea usando su dirección de correo electrónico simplemente verificando dentro de su programa de correo electrónico. La mayoría de las plataformas de correo electrónico como Yahoo , Gmail y Outlook brindan la opción de verificar los perfiles creados con la cuenta de correo electrónico.

panorama

Para encontrar cuentas vinculadas a Outlook o Hotmail , deberá encontrar los distintos perfiles y cuentas que ha creado con el correo electrónico de Hotmail o Outlook EN su cuenta de Outlook . Debe administrar los múltiples registros de terceros y el acceso desde su cuenta de Microsoft .

Inicie sesión(Log) en su correo electrónico de Outlook Visite(Visit) la página de su cuenta Seleccione(Select) la pestaña Privacidad (Privacy)Desplácese(Scroll) hacia abajo hasta Otras configuraciones de privacidad Busque la Sección Aplicaciones(Apps) y servicios y haga clic en la lista de Aplicaciones(Apps) y servicios que pueden tener permiso para acceder a sus datos Explore(Scan) la lista de sitios web y revocar el acceso a aplicaciones y cuentas que ya no usa.

Para revocar el acceso, seleccione Editar(Select Edit) para el nombre de la aplicación y seleccione "Eliminar estos permisos".

De esta manera, podrá identificar rápidamente qué aplicaciones y sitios web pueden acceder a su correo electrónico de Outlook y los datos asociados. Visite Outlook.com y Microsoft verifique su configuración.

Gmail

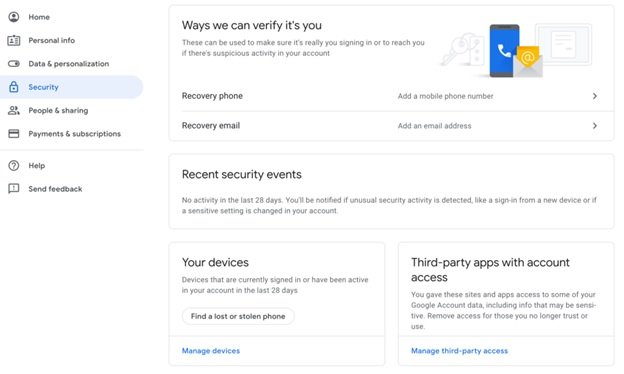

Si generalmente usa una ID de Gmail(Gmail ID) para suscripciones y registros, puede verificar rápidamente los perfiles adjuntos a su cuenta de Gmail . En la configuración de la cuenta de Google(Google Account) , puede ver la lista de todos los sitios web autorizados. Para ello, sigue los siguientes pasos.

- Vaya a Configuración de la cuenta de Google.

- Seleccionar menú de seguridad

- Ir a Aplicaciones(Connected Applications) y sitios conectados(Sites)

- Seleccione Administrar acceso

- Desde allí, puede ver todos los sitios web que ha registrado con la cuenta de Gmail . Puede revocar el acceso a cuentas no deseadas fácilmente.

Visite la página de seguridad de su cuenta y abra las aplicaciones de terceros(Third-party) con acceso a la cuenta. En esta sección, puede obtener la lista de todas las aplicaciones externas, que pueden leer la información de su cuenta, tomarse un momento para escanear cuidadosamente todas las aplicaciones y sitios web enumerados allí y revocar los permisos para los sitios que parecen riesgosos o que ya no son suyos. usar.

yahoo

Si está utilizando una identificación de correo electrónico de Yahoo , estos son los pasos para usted. Puede verificar las cuentas vinculadas a su dirección de correo electrónico con facilidad desde la interfaz de correo de Yahoo y elegir las aplicaciones a las que desea otorgar o revocar el acceso.

Haga clic(Click) en el icono de perfil de la información de la cuenta.

Seleccione Administrar aplicación(Manage App) y conexión al sitio web(Website Connection) : enumera toda la actividad de la aplicación realizada recientemente. Puede eliminar fácilmente el acceso a las aplicaciones o sitios web que ya no usa.

Encuentra las cuentas vinculadas a tu número de teléfono(Phone)

Muchos sitios web usan números de teléfono para verificar la identidad del usuario. Es una forma confiable de determinar la autenticidad de los usuarios y garantizar que no se creen bots ni cuentas falsas utilizando correos electrónicos ficticios. Los sitios web y servicios como Google , Facebook y Twitter a menudo requieren la verificación del número de teléfono para permitir la creación de una cuenta y la recuperación en caso de recuperación de la contraseña.

Desafortunadamente, encontrar cuentas vinculadas al número de teléfono no es sencillo ni fácil.

Probablemente la única forma de averiguar qué aplicaciones usan su número de teléfono a menos que se envíe una solicitud de recuperación de cuenta al número de teléfono. Siempre debe estar atento a los mensajes recibidos para la confirmación de cualquier solicitud de servicio u OTP recibida. Si cree que ha recibido una solicitud no deseada o desconocida, verifique y revoque los servicios.

También puede utilizar algunas aplicaciones de terceros para averiguar las cuentas en las que se utiliza su número de teléfono.

Cómo verificar las cuentas guardadas del navegador

La mayoría de las veces, abrimos sitios web y aplicaciones en un navegador instalado en su teléfono o computadora portátil. El caché del navegador(Browser) guarda la entrada de datos en los distintos formularios y campos. Muchos sitios web utilizan cookies de navegador para conservar la información que ingresa para una representación más rápida y un ahorro de tiempo posterior. Verifique la configuración de la cuenta(Account) de su navegador para conocer las cuentas protegidas y la información rápidamente. También puede obtener la lista de todos los fondos que ha creado.

Cómo encontrar cuentas vinculadas a Redes Sociales(Social Media)

Hoy en día, muchas aplicaciones y sitios web le permiten registrarse y registrarse con sus perfiles de redes sociales para un acceso rápido y fácil. Si bien esto parece sencillo, la mayoría de nosotros no nos damos cuenta de que las aplicaciones obtienen acceso a toda nuestra información y actividad con un solo clic.

Muchas aplicaciones de juegos y aplicaciones de redes sociales nos permiten iniciar sesión con una cuenta de Facebook , y la mayoría de los portales de empleo ahora integran una cuenta de LinkedIn para acceder rápidamente a nuestra información profesional y académica para crear perfiles en un instante. A menudo no hacemos un seguimiento de todas las aplicaciones y servicios en los que nos registramos. Los piratas informáticos pueden hacer un mal uso de nuestros datos y datos confidenciales, y podemos ser víctimas de ciberacoso, ataques de phishing, etc. Afortunadamente, es fácil averiguar qué cuentas tienen acceso a nuestros perfiles de redes sociales.

Puede verificar rápidamente las cuentas vinculadas a su Facebook , LinkedIn , Twitter e Instagram mirando la configuración. Es prudente escudriñar las cuentas que tienen la autorización para colarse en tus perfiles de redes sociales y usar tu información.

Se debe tener cuidado y revocar los permisos de todos los sitios web y aplicaciones que ya no usamos.

Además, es recomendable iniciar sesión en varias aplicaciones de juegos y cuestionarios con una identificación de correo electrónico separada o iniciar sesión como invitado.

Consulta tu actividad en las cuentas

Puede sonar una tarea un poco engorrosa. Una de las mejores maneras de encontrar qué aplicaciones y sitios puede tener acceso a su correo electrónico es verificar su actividad anterior en las distintas plataformas.

Si tiene una cuenta de Microsoft , puede visitar el Panel de actividad de Microsoft(Microsoft Activity Dashboard) .

Si tiene una cuenta de Google , puede verificar su actividad visitando myactivity.google.com y echar un vistazo a los distintos sitios web visitados, videos vistos.

Del mismo modo, también puede verificar su actividad pasada en Facebook(past activity on Facebook) y tener una vista detallada de sus diversas acciones para verificar si se ha registrado con su cuenta en aplicaciones de terceros.

Conclusión(Conclusion)

Internet es un espacio asombrosamente arriesgado donde muchos programas maliciosos y piratas informáticos pueden entrometerse en su información vital(hackers can be prying over your vital information) . Usando una sola dirección de correo electrónico y número de teléfono, estos piratas informáticos pueden robar fácilmente su identidad y dañarlo de muchas maneras. La mejor manera es encontrar cuentas vinculadas a su dirección de correo electrónico y realizar un seguimiento de ellas.

Related posts

Consejos para usuarios de correo electrónico: seguro y protege su email account

Cómo revertir su teléfono inteligente de Windows 10 Mobile a Windows Phone 8.1

Cómo actualizar su teléfono inteligente de Windows Phone 8.1 a Windows 10 Mobile

5 formas de hacer que la batería dure más en Windows Phone 8.1 y Windows 10 Mobile

Microsoft Scams: Phone & Email estafas que mal unen Microsoft Name

Rogue Security Software or Scareware: ¿Cómo comprobar, prevenir, eliminar?

Cómo abrir Windows Security Center en Windows 10

Incidente Response explicado: etapas y Open Source software

NetCam Studio: All-In-One surveillance system para Windows

Best GRATIS Internet Security Suite Software PARA Windows 10

Cómo desactivar Security and Maintenance notifications en Windows 11/10

Cómo usar Sandboxie en Windows 10

La seguridad en un glance page en Windows Security está en blanco en Windows 10

TACHYON Internet Security es una alternativa decente a otras herramientas gratuitas

Cómo deshabilitar las clases de almacenamiento extraíbles y el acceso en Windows 10

Proteja el Master Boot Record de su computadora con MBR Filter

Emsisoft Browser Security BLOQUES malware and phishing attacks

Cómo restablecer Windows Security app en Windows 10

Kernel Security Check Failure error en Windows 10

SSuite Picsel Security le permite encriptar mensajes en imágenes