Cómo saber si alguien husmeaba en tu computadora

Alguien puede husmear en tu computadora, y eso definitivamente es un problema. En muchos casos, es probable que la persona que accede a su computadora sea alguien conocido, como un miembro de la familia o un amigo. En otras situaciones, un colega en el trabajo podría haber obtenido acceso si hubiera dejado su computadora portátil desatendida durante un período de tiempo.

¿Cómo saber si alguien husmeaba en tu computadora?

La pregunta es, ¿cómo podemos saber si esto ha sucedido con seguridad? El primer paso es saber por dónde empezar, y eso es algo que planeamos discutir en este artículo.

Tenga(Bear) en cuenta que se almacena un rastro de casi todas las acciones realizadas en su computadora, lo que significa que hay formas de saber si alguien ha estado jugando sin su consentimiento. Ahora, nada aquí determinará quién es el culpable, pero esto debería dar una idea:

- Buscar aplicaciones recién instaladas

- Verifique el historial de su navegador web

- Comprobar Acceso rápido

- Eche un vistazo a los eventos de inicio de sesión (Logon)de Windows 10(Windows 10)

- Active la auditoría de inicio de sesión en Windows 10 Pro

Uno de los mejores hábitos informáticos seguros para cultivar es bloquear la pantalla de la computadora con una contraseña cuando no esté en ella. Apenas toma un momento. Solo tiene que presionar WinKey+L para bloquear la computadora. Esto evita que otros husmeen en sus computadoras cuando usted no está presente.

1] Buscar aplicaciones recién instaladas

Lo primero que deberá hacer aquí es verificar si hay aplicaciones que podrían haberse instalado sin su conocimiento. Es posible hacer esto haciendo clic en el botón Inicio(Start) y mirando la sección Agregados recientemente(Recently Added) .

Desde aquí, debería ver las últimas aplicaciones que se instalaron recientemente. Si usted no hizo nada, es probable que un tercero haya estado jugando con su computadora.

Lea(Read) : Cómo evitar ser vigilado a través de su propia computadora(How to avoid being watched through your own Computer) .

2] Verifique el historial de su navegador web

En varios casos, una persona que usa su computadora sin consentimiento puede decidir usar el navegador web o por cualquier motivo. Con esto en mente, sugerimos revisar el historial de su navegador web en caso de que el culpable no elimine la evidencia de sus transgresiones.

Si tiene varios navegadores web, verifique el historial de cada uno y no solo el que usa regularmente.

La mayoría de los navegadores permiten presionar las Ctrl+H para abrir el panel del historial de navegación.

Ahora, si su historial muestra evidencia de cambio, haga clic en algunos de los sitios web para intentar determinar quién usó su computadora.

Leer(Read) : Averigüe si su cuenta en línea ha sido pirateada y se han filtrado detalles de correo electrónico y contraseña(Find out if your online account has been hacked and email & password details leaked) .

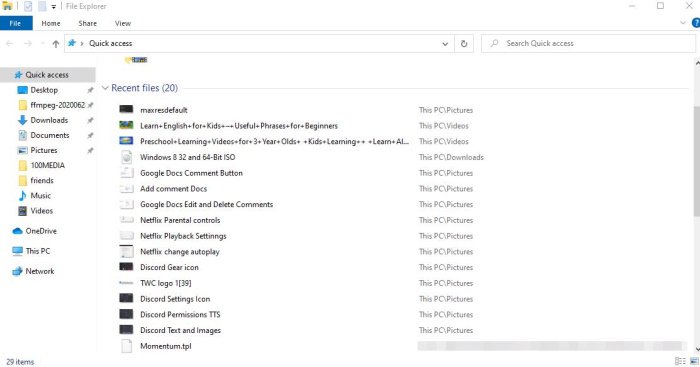

3] Comprobar acceso rápido

Para aquellos que no tenían idea, bueno, dejemos en claro que Windows 10 permite que las personas verifiquen la actividad reciente del usuario.

Por ejemplo, puede abrir Microsoft Word para comprobar si se ha modificado algún archivo. Lo mismo ocurre con Excel , PowerPoint o cualquier otra herramienta que se incluya en Microsoft Word .

Además, presione la tecla de Windows + E para abrir el Explorador(File Explorer) de archivos . En la parte superior del menú, busque Acceso rápido(Quick Access) y selecciónelo.

Inmediatamente, debería ver una lista de archivos agregados o modificados recientemente. Comprueba si alguno de ellos ha sido modificado por ti para saber si otro ha accedido al dispositivo.

Leer(Read) : ¿Cómo puedo saber si mi computadora ha sido pirateada(How do I know if my Computer has been Hacked) ?

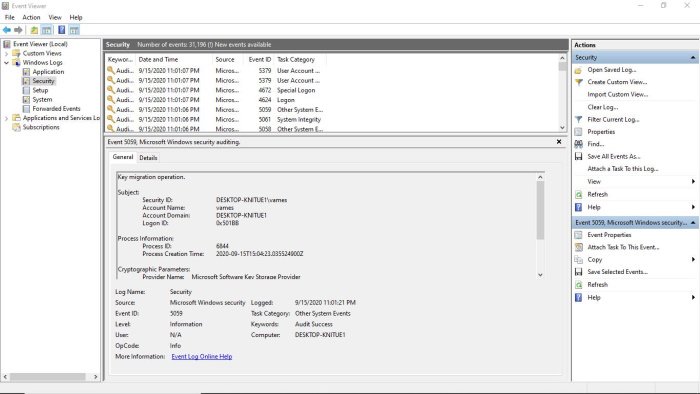

4] Eche un vistazo a los eventos de inicio de sesión (Logon)de Windows 10(Windows 10)

Desde nuestro punto de vista, la mejor manera de hacerse una idea de si una persona obtuvo acceso secreto a su computadora es aprovechar al máximo los eventos de inicio de sesión de (Logon)Windows 10 . Sin embargo, cuando te encuentras con el registro, ¿es posible hacer una lectura precisa del mismo? Esa respuesta es sí y vamos a hablar de eso.

El primer paso que se debe hacer aquí es iniciar el Visor de eventos(Event Viewer) mediante la búsqueda de Inicio(Start) y navegar hasta Windows Log > Security . Ahora debería ver una lista con varias actividades, cada una con un ID de evento(Event ID) . Ahora, el número de ID que está buscando es "4624" con el nombre de Categoría de tarea como Inicio de (Task Category)sesión(Logon) .

También debe buscar 4672 con el nombre de Categoría de tarea , Inicio de (Task Category)sesión(Logon) especial . Sugerimos buscar "4634", lo que sugiere que alguien apagó su computadora; 4624 significa inicio de sesión(Logon) , 4634 significa cierre de sesión(Logoff) .

Lea(Read) : Sugerencias, prácticas y hábitos informáticos seguros para usuarios de PC(Safe Computing Tips, Practices and Habits for PC users) .

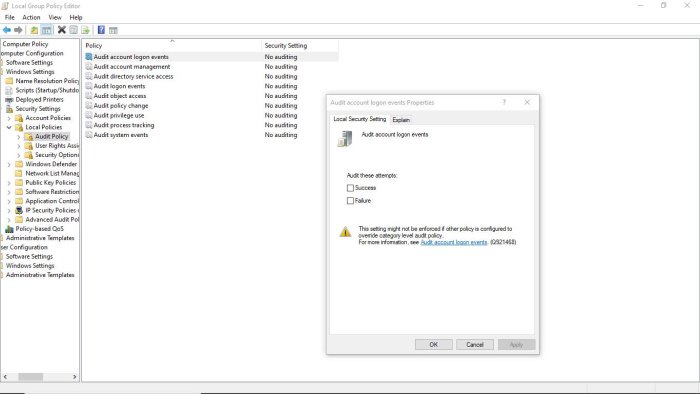

5] Active(Turn) la auditoría de inicio de sesión en Windows 10 Pro

Aquí está la cuestión, esta función se activa y ejecuta automáticamente en Windows 10 Home , pero cuando se trata de la versión Pro , es posible que deba habilitarla manualmente.

Para hacer esto, visite el Editor de políticas de grupo(Group Policy Editor) , luego vaya a Configuración de Computer Configuration > Windows Settings > Security Settings > Local Policies > Audit Policy .

En la sección derecha de la herramienta, debería ver una lista de opciones con su configuración de seguridad establecida en Sin auditoría(Auditing) . Haga doble(Double) clic en cada uno y asegúrese de seleccionar Éxito(Success) y Fracaso(Failure) . Desde allí, presione Aplicar(Apply) y luego el botón Aceptar para iniciar los nuevos cambios.

Háganos saber si tiene algún consejo.

Related posts

Cómo enviar una invitación para una reunión en Outlook

Block or Stop Microsoft Edge Pop-up Tips and Notifications

Como llegar Sea de Thieves Huntress Figurehead

Microsoft Edge Browser Tips and Tricks para Windows 10

Añadir un Home button a Microsoft Edge browser

Slack Tips and Tricks para gestionar chats de equipo pequeño

Online Safety Tips para Kids, Students and Teens

Cómo desactivar el número de móvil Truecaller account y no listado

Cómo generar un WiFi History or WLAN Report en Windows 10

Mejor Microsoft OneDrive Tips and Tricks para usarlo como un Pro

Cómo hacer VLC Recordar la ventana size and position

10 mejores Microsoft Teams Tips and Tricks para ayudarte a obtener lo mejor de eso

Cómo usar Google Keep Notes efectivamente

Windows 10 y Search Indexer and Indexing Tips Tricks

Online Reputation Management Tips, Tools & Services

Cómo encontrar Processor Brand and Model en un Windows 10 Laptop

Cómo utilizar un Shared Internet Connection en casa

Cómo encontrar dónde se instala un Program en Windows 11/10

Change Boot Menu Text, cuando se dobla de doble versión de Windows

Cómo apagar o deshabilitar Hardware Acceleration en Windows 11/10