Cómo mitigar los ataques de ransomware operados por humanos: infografía

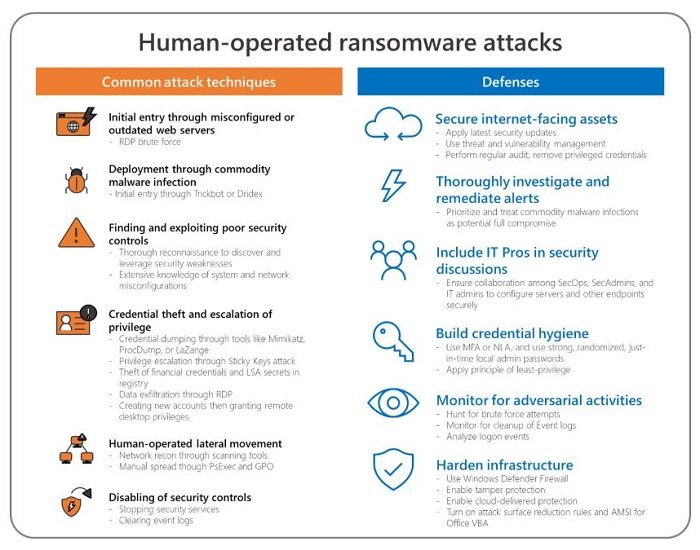

En días anteriores, si alguien tenía que secuestrar su computadora, generalmente era posible apoderarse de su computadora ya sea estando allí físicamente o usando el acceso remoto. Si bien el mundo ha avanzado con la automatización, la seguridad informática se ha reforzado, una cosa que no ha cambiado son los errores humanos. Ahí es donde entran en escena los ataques de ransomware operados por humanos(Human-operated Ransomware Attacks) . Estos son ataques artesanales que encuentran una vulnerabilidad o una seguridad mal configurada en la computadora y obtienen acceso. Microsoft ha presentado un estudio de caso exhaustivo que concluye que el administrador de TI puede mitigar estos ataques de Ransomware(Ransomware attacks) operados por humanos por un margen significativo.

Mitigación de ataques de ransomware operados por humanos(Human-operated Ransomware Attacks)

Según Microsoft , la mejor manera de mitigar este tipo de ransomware y campañas artesanales es bloquear toda comunicación innecesaria entre puntos finales. También es igualmente importante seguir las mejores prácticas para la higiene de las credenciales, como la autenticación multifactor(Multi-Factor Authentication) , el monitoreo de los intentos de fuerza bruta, la instalación de las últimas actualizaciones de seguridad y más. Aquí está la lista completa de medidas de defensa a tomar:

- Asegúrese de aplicar los ajustes de configuración recomendados(recommended configuration settings) por Microsoft para proteger las computadoras conectadas a Internet.

- Defender ATP ofrece gestión de amenazas y vulnerabilidades(threat and vulnerability management) . Puede usarlo para auditar máquinas regularmente en busca de vulnerabilidades, configuraciones incorrectas y actividad sospechosa.

- Utilice la puerta de enlace MFA(MFA gateway) como Azure Multi-Factor Authentication ( MFA ) o habilite la autenticación a nivel de red ( NLA ).

- Ofrezca privilegios mínimos a las cuentas(least-privilege to accounts) y solo habilite el acceso cuando sea necesario. Cualquier cuenta con acceso de nivel de administrador en todo el dominio debe ser como mínimo o cero.

- Herramientas como la solución de contraseña de administrador local ( LAPS ) pueden configurar contraseñas aleatorias únicas para cuentas de administrador. Puede almacenarlos en Active Directory (AD) y protegerlos mediante ACL .

- Supervise los intentos de fuerza bruta. Debería alarmarse, especialmente si hay muchos intentos de autenticación fallidos. (failed authentication attempts. )Filtre(Filter) usando el ID de evento 4625(ID 4625) para encontrar dichas entradas.

- Los atacantes suelen borrar los registros de eventos de seguridad y el registro operativo de PowerShell(Security Event logs and PowerShell Operational log) para eliminar todas sus huellas. Microsoft Defender ATP genera un Id. de evento 1102(Event ID 1102) cuando esto ocurre.

- Active las funciones de protección contra manipulaciones(Tamper protection)(Tamper protection) para evitar que los atacantes desactiven las funciones de seguridad.

- Investigue el(Investigate) ID de evento 4624(ID 4624) para encontrar dónde inician sesión las cuentas con privilegios elevados. Si ingresan a una red o una computadora que está comprometida, entonces puede ser una amenaza más significativa.

- Active la protección proporcionada por la nube(Turn on cloud-delivered protection) y el envío automático de muestras en Windows Defender Antivirus . Te protege de amenazas desconocidas.

- Active las reglas de reducción de la superficie de ataque. Junto con esto, habilite reglas que bloqueen el robo de credenciales, la actividad de ransomware y el uso sospechoso de PsExec y WMI .

- Active AMSI para Office VBA si tiene Office 365.

- Evite la comunicación RPC(Prevent RPC) y SMB entre puntos finales siempre que sea posible.

Lea(Read) : Protección contra ransomware en Windows 10(Ransomware protection in Windows 10) .

Microsoft ha presentado un estudio de caso de Wadhrama , Doppelpaymer , Ryuk , Samas , REvil

- Wadhrama se entrega utilizando la fuerza bruta para llegar a los servidores que tienen Remote Desktop . Por lo general, descubren sistemas sin parches y usan vulnerabilidades reveladas para obtener acceso inicial o elevar privilegios.

- Doppelpaymer se propaga manualmente a través de redes comprometidas utilizando credenciales robadas para cuentas privilegiadas. Por eso es fundamental seguir los parámetros de configuración recomendados para todos los equipos.

- Ryuk distribuye la carga útil por correo electrónico ( Trickboat ) engañando al usuario final sobre otra cosa. Recientemente, los piratas informáticos utilizaron el susto del coronavirus para engañar al usuario final. Uno de ellos también pudo entregar la carga útil de Emotet .

Lo común de cada uno de ellos(common thing about each of them) es que se construyen a partir de situaciones. Parecen estar realizando tácticas de gorilas en las que se mueven de una máquina a otra para entregar la carga útil. Es esencial que los administradores de TI no solo controlen el ataque en curso, incluso si es a pequeña escala, y eduquen a los empleados sobre cómo pueden ayudar a proteger la red.

Espero que todos los administradores de TI puedan seguir la sugerencia y asegurarse de mitigar los ataques de Ransomware operados por humanos .

Lectura relacionada(Related read) : ¿Qué hacer después de un ataque de ransomware en su computadora con Windows?(What to do after a Ransomware attack on your Windows computer?)

Related posts

Ransomware Attacks, Definition, Examples, Protection, Removal

Anti-Ransomware software gratis para computadoras Windows

Create email Reglas para prevenir Ransomware en el negocio de Microsoft 365

Habilitar y configurar Ransomware Protection en Windows Defender

Ransomware protection en Windows 10

DLL Hijacking Vulnerability Attacks, Prevention & Detection

DDoS Distributed Denial de Service Attacks: Protección, Prevention

Ransomware Response Playbook muestra cómo lidiar con el malware

¿Qué hacer después de un Ransomware attack en su Windows computer?

¿Qué es Ransom Denial de Service (RDoS)? Prevention and precautions

CyberGhost Immunizer ayudará a prevenir los ataques de ransomware

¿Debo informar Ransomware? ¿Dónde informe Ransomware?

¿Cómo evitar Phishing Scams and Attacks?

McAfee Ransomware Recover (Mr2) puede ayudar a descifrar archivos

Lista de Ransomware Decryption Tools gratuita para desbloquear archivos

Cyber Attacks - Definición, Types, Prevención

Cómo proteger y prevenir los ataques e infecciones por Ransomware

Brute Force Attacks - Definition and Prevention

Fileless Malware Attacks, Protection and Detection