Cómo abrir y leer archivos Small Memory Dump (dmp) en Windows 11/10

Cuando una aplicación de Windows en ejecución se detiene o falla inesperadamente, su sistema genera un 'archivo de volcado de fallas' para guardar la información presente justo antes de que ocurriera el evento de falla. La lectura de estos archivos de volcado de memoria puede ayudarlo a encontrar y solucionar la causa del error. Descubra cómo puede leer un pequeño archivo de volcado de memoria(memory dump file) creado por Windows.

Lectura de archivos de volcado de memoria pequeña(Small Memory Dump) ( DMP )

Un pequeño archivo de volcado de memoria registra el conjunto más pequeño de información útil que puede ayudarlo a identificar por qué una aplicación se bloqueó o se detuvo inesperadamente. La versión más nueva de Windows crea automáticamente un nuevo archivo cada vez que su computadora se detiene inesperadamente. El historial relacionado con estos archivos se almacena en la %SystemRoot%Minidumpcarpeta. El tipo de archivo de volcado contiene la siguiente información:

- El mensaje Stop y sus parámetros y otros datos(Stop)

- Una lista de controladores cargados

- El contexto del procesador ( PRCB ) para el procesador que se detuvo

- La información del proceso y el contexto del núcleo ( EPROCESS ) para el proceso que se detuvo

- La información del proceso y el contexto del kernel ( ETHREAD ) para el subproceso que se detuvo

- La pila de llamadas del modo Kernel(Kernel-mode) para el subproceso que se detuvo.

Los usuarios pueden usar la herramienta Windows Debugger (WinDbg.exe) para leer pequeños archivos de volcado de memoria. ( WinDbg ) viene como parte de la última versión del paquete Herramientas de depuración(Debugging Tools) para Windows .

Puede instalar las herramientas de depuración como un componente independiente desde el Kit de desarrollo(Windows Software Development Kit) de software ( SDK ) de Windows.

Durante la configuración, cuando aparezca el asistente de instalación del SDK , marque la casilla marcada en Herramientas de depuración para Windows(Debugging Tools for Windows) . Esta acción le permitirá instalar las herramientas de depuración como un componente independiente del Kit de desarrollo(Windows Software Development Kit) de software ( SDK ) de Windows.

Una vez que haya configurado el depurador de Windows(Windows Debugger) , abra un volcado eligiendo la opción Abrir volcado por caída del menú (Open Crash Dump)Archivo(File) o presionando CTRL+D.

Cuando aparezca el cuadro de diálogo Abrir volcado(Open Crash Dump) por caída en la pantalla de su computadora, ingrese la ruta completa y el nombre del archivo de volcado por caída en el cuadro Nombre de archivo(File name) , o utilice el cuadro de diálogo para seleccionar la ruta y el nombre de archivo adecuados.

Ahora, cuando haya elegido el archivo adecuado, seleccione Abrir(Open) .

Espere(Wait) unos segundos para permitir que se cargue el archivo de volcado mientras se conecta a Internet y descarga los símbolos necesarios para mostrar en la lectura.

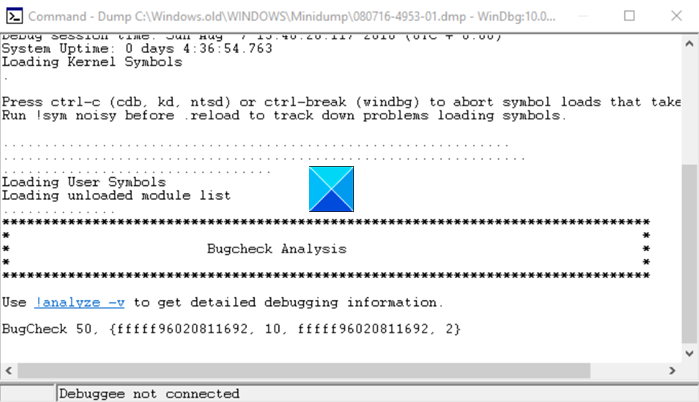

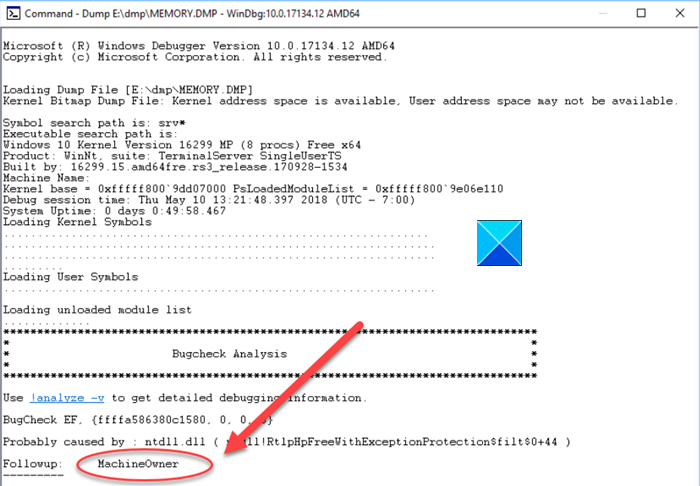

Debería ver un mensaje que dice: Depurado no conectado(Debugee not connected) .

Después de que todos los símbolos se hayan descargado con éxito, el siguiente mensaje debería estar visible en la parte inferior del texto del volcado: Seguimiento: propietario de la máquina.(Followup: MachineOwner.)

Introduzca un comando en la barra de comandos en la parte inferior de la ventana de volcado para analizar el archivo de volcado. Debería ver un enlace que dice !analyze -vbajo Bugcheck Analysis .

Haga clic en el enlace para ingresar el comando !analyze -ven el indicador en la parte inferior de la página.

Una vez hecho esto, un análisis detallado de verificación de errores debería ocupar el espacio de la pantalla.

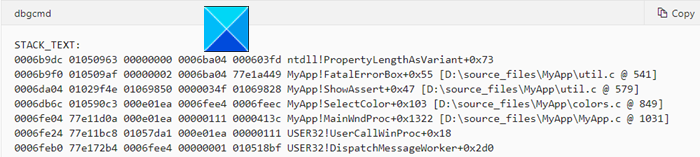

Desplácese(Scroll) hacia abajo hasta la sección donde dice STACK_TEXT . El campo STACK_TEXT muestra un seguimiento de pila del componente defectuoso. (STACK_TEXT)Aquí encontrará filas de números con cada fila seguida de dos puntos y algo de texto. El texto debería ayudarlo a identificar la causa del bloqueo y, si corresponde, qué servicio lo está bloqueando.

Use la !analyzeExtensión para obtener más detalles. No olvide utilizar la -v

Leer(Read) : Cómo crear manualmente un archivo Crash Dump(manually create a Crash Dump file) en Windows 11/10.

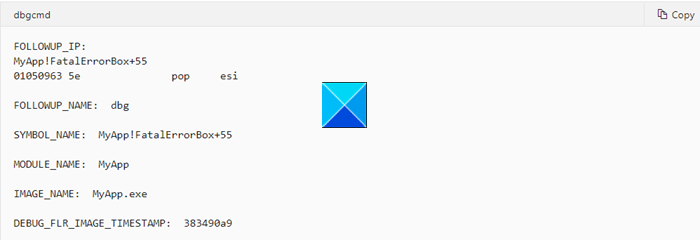

Tras la ejecución, el comando '!analyze' determinará la instrucción que probablemente haya causado el error y la mostrará en el campo FOLLOWUP_IP .

- El SYMBOL_NAME: muestra el símbolo

- MODULE_NAME: muestra el módulo

- IMAGE_NAME: muestra el nombre de la imagen

- DEBUG_FLR_IMAGE_TIMESTAMP : muestra la marca de tiempo de la imagen correspondiente a esta instrucción

¡Tome las medidas necesarias para resolver el problema!

- También puede utilizar la herramienta de línea de comandos (use the command-line tool) Dumpchk.exe para comprobar un archivo de volcado de memoria.

- Puede utilizar el software Crash Dump Analyzer(Crash Dump Analyzer software) para analizar los informes de volcados por caída.

- Alternativamente, puede usar WhoCrashed Home Edition para verificar si hay errores con un solo clic. La herramienta realiza un análisis de volcado de memoria post-mortem de los volcados de memoria de Windows(Windows Memory Dumps) y presenta toda la información recopilada de forma comprensible.

¡Espero que ayude!

Lecturas relacionadas:(Related reads:)

- Configuración de volcado de memoria de Windows

- Límites de memoria física en archivos de volcado por caída(Physical Memory Limits in Crash Dump files)

- Configurar Windows para crear archivos de volcado por caída en pantalla azul

- Controle la cantidad de archivos de volcado de memoria que Windows crea y guarda.

Related posts

Fix WerMgr.exe or WerFault.exe Application Error en Windows 11/10

Cómo crear manualmente un Crash Dump file en Windows 10

El procedure call remoto no se pudo error cuando se utiliza en DISM Windows 10

Background Intelligent Transfer Service no funciona en Windows 11/10

Fix Device encryption se suspende temporalmente el error en Windows 11/10

Microsoft Office Click-To-Run High CPU usage en Windows 11/10

Fix Problemas de Windows 10 Printer con Printer Troubleshooter

Falta operando System NO Found error en Windows 11/10

No se puede arrastrar y soltar archivos o carpetas en Windows 11/10

Su organización ha desactivado actualizaciones automáticas en Windows 10

Audio Servicios No responde Error en Windows 10

Snip and Sketch se congela en Windows 10

Run DISM Offline para reparar Windows 10 System Image backup

Windows Update no se pudo instalar o no se descargará en Windows 11/10

SFC no funciona, no se ejecutará o no se pudo reparar el archivo corrupto en Windows 10

El Audio Service no se está ejecutando en Windows 11/10

Common VPN error Códigos Solución de problemas y soluciones para Windows 10

Windows 10 Get Help aplicación no funciona

Device Manager está en blanco y no muestra nada en Windows 11/10

Desktop Location no está disponible ni está disponible en Windows 11/10